Se você usa um smartphone, sabe que é ilusão pensar em ter um telefone 100% seguro contra vazamento de dados pessoais, informações de localização e até arquivos. Porém, é possível deixar tudo isso bem mais escondido e difícil de acessar.

Mesmo que ninguém em particular esteja tentando acessar o seu telefone, as próprias empresas mantém um banco de dados detalhado sobre vários aspectos do seu dia a dia, e isso pode ser visto, por muita gente, como uma grande invasão de privacidade.

Por exemplo, enquanto você carrega um smartphone com Android no bolso, ele está o tempo inteiro salvando a sua localização, e isso pode ser aberto e visualizado a qualquer momento por você ou por outras pessoas com acesso à sua conta — abra este link para ver o seu histórico de deslocamento.

Quem usa iPhones e outros aparelhos da Apple também não está muito mais protegido do que isso. O vazamento de fotos íntimas de várias atrizes de Hollywood, feito através de uma brecha do iCloud, é apenas um dos inúmeros exemplos de como os seus dados estão bem menos seguros do que parecem.

Se você quer se manter mais seguro — seja contra acessos remotos e distribuição de dados e até para manter o seu telefone longe das mãos de amigos mais curiosos —, veja essas dicas e aplique o que você achar necessário para o seu caso.

Mantenha os seus apps e o sistema sempre atualizados

Essa dica é uma das principais em qualquer caso, seja no computador ou mesmo nos seus aparelhos móveis. A maior parte das atualizações de programas e do próprio sistema pode não mudar nada visualmente, porém quase sempre trazem pequenas correções em brechas de segurança.

Ou seja, manter os seus apps sempre em dia é uma forma de se prevenir contra o acesso não autorizado de outras pessoas, principalmente se estes programas tiverem permissões avançadas dentro do seu próprio dispositivo.

Você pode configurar para que a loja de apps faça sempre o download automático de novas versões quando o WiFi estiver ligado, assim não é preciso nem se preocupar em lembrar de fazer isso manualmente de tempos em tempos.

Senha e tela de bloqueio são fundamentais!

Ninguém quer ser roubado, mas pare por alguns minutos e pense o que aconteceria com os seus dados se alguém roubasse o seu telefone. Nem sempre o acesso não autorizado acontece pela rede ou por brechas de privacidade em aplicativos, muitas vezes isso é feito com o telefone em mãos mesmo.

Tanto o iOS quanto o Android possuem sistemas com vários graus de complexidade para assegurar que somente pessoas com autorização vão conseguir abrir o seu telefone e mexer nele tranquilamente. É possível, inclusive, instalar aplicativos além do bloqueio nativo, dando várias camadas de senhas e padrões a serem decifrados.

Não é exagero fazer isso. Se você parar para pensar, é muito possível que todas as suas redes sociais e apps de chat (como WhatsApp e Telegram) estejam logados no aparelho — dessa forma, você acaba comprometendo a segurança e a privacidade de outras pessoas também, não apenas a própria.

Bloqueie apps e galerias

Além da tela de bloqueio, você pode instalar aplicativos extras que trancam individualmente outras partes do seu telefone. Dessa forma, se alguém conseguir abrir a tela do celular, vai precisar passar por mais uma camada de senhas e padrões para conseguir acessar a sua galeria de fotos, por exemplo.

Um ótimo aplicativo para fazer isso no Android é o Remo Locker, que permite trancar qualquer brecha para que não seja possível nem desativá-lo pelo sistema ou mesmo usar a Play Store para desinstalar o programa. No iOS isso já é mais complicado, sendo que é preciso fazer jailbreak para poder instalar apps que fazem isso.

Use VPN ao acessar redes inseguras

Se você gosta de acessar o WiFi em qualquer lugar em que estiver, é bom ter em mente que este é um hábito extremamente inseguro. Redes públicas possuem baixíssima segurança e você pode, desta forma, estar colocando os seus dados em risco de exposição.

O segredo é usar um VPN para mascarar o seu acesso e, assim, tornar mais difícil qualquer tipo de ação maliciosa. Serviços como o Bitmask, por exemplo, podem ser usados para encriptar os dados enviados e recebidos e fazer com que a conexão com a internet, mesmo feita através de um ponto de WiFi inseguro, não comprometa a sua privacidade.

Isso pode deixar a navegação bem mais lenta, mas é um preço que vale a pena pagar pela sua segurança. Sempre que possível, prefira o acesso direto pelo 3G do que usar redes públicas de WiFi, principalmente as que não possuem senha ou qualquer método de proteção.

Faça ligações e envie mensagens por apps encriptados

Este passo serve para quem realmente quer dar um passo a mais no quesito segurança de dados. É muito improvável que um usuário comum precise realmente se preocupar com vazamentos de informação durante uma ligação, mas isso pode acontecer, em teoria, com qualquer pessoa.

Se você precisa falar algo que ninguém mais pode ouvir ou mesmo se você não quer deixar rastros com a sua operadora, usar um aplicativo de encriptação de ligações e mensagens pode ser uma boa saída.

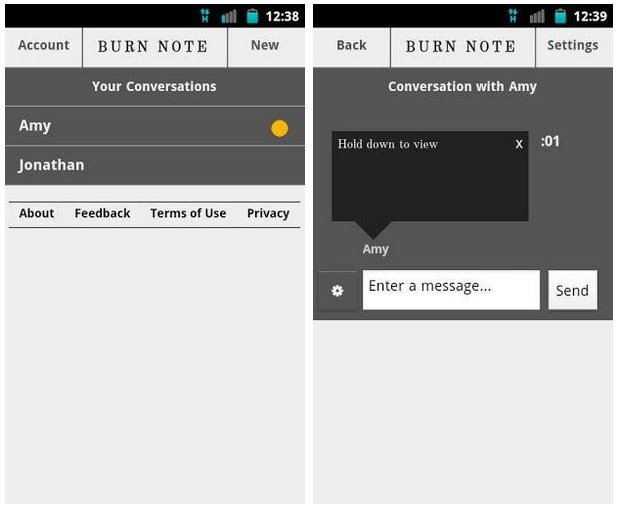

Outra opção, para textos, é usar uma ferramenta como o Burn Note, que permite a troca de mensagens que se autodestroem depois de alguns segundos e não podem ser copiadas com captura de tela — uma espécie de snapchat apenas para mensagens escritas.

Um segundo telefone pode ser necessário

Se você trabalha com informações sensíveis e não pode de jeito nenhum se dar ao luxo de ter qualquer tipo de dado vazado, é bom se preparar para ter dois telefones sempre com você. Um segundo aparelho é a solução mais drástica de segurança e é uma boa pedida para pessoas que carregam segredos de mercado, por exemplo.

Aplicativos, joguinhos e temas instalados no aparelho, mesmo que de forma inocente, abrem várias brechas no telefone. Se você realmente for alvo de pessoas que precisem acessar informações no gadget, qualquer porta aberta pode ser fatal, então não é exagero ter um segundo aparelho apenas para ligações encriptadas e armazenamento de dados sensíveis.

Não é preciso dizer, é claro, que este aparelho não deve acessar qualquer tipo de rede móvel pública ou mesmo ter as configurações de local habilitadas. Redes sociais e joguinhos também devem passar longe — quanto mais simples e vazio estiver o aparelho, mais difícil o acesso não autorizado.

Categorias