Uma vulnerabilidade na empresa de armários inteligentes CliqueRetire expôs os dados pessoais de cerca de 60 mil clientes. Detalhes como nome completo, endereço de email, telefone cadastrado, CPF e indicação de “Pessoa com Deficiência” (PCD) ficaram abertos por tempo indeterminado.

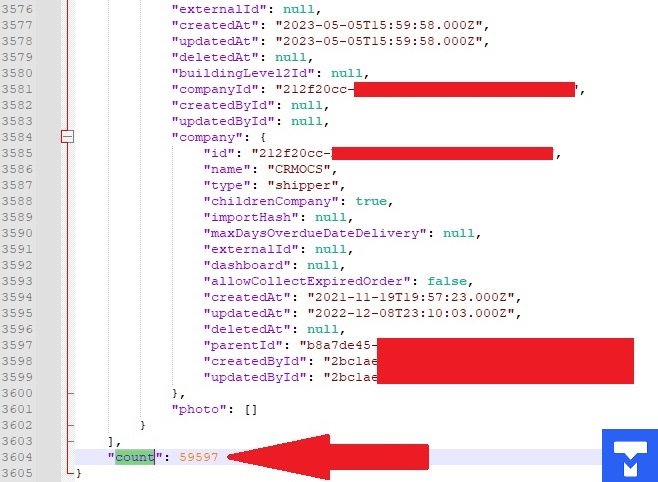

De acordo com exploração cibernética realizada pelo perfil @sushicomabacate no Twitter, especializado em cibersegurança, são 76 tabelas acessíveis no sistema da empresa que entregam dados abertos de 59.597 usuários. Outros detalhes expostos envolvem o local e qual encomenda um cliente da empresa recebeu.

- atualização 08/08: Em comunicado ao TecMundo pós-publicação, a companhia diz ter corrigido as vulnerabilidades no mesmo dia que recebeu o relato do pesquisador. Abaixo, a matéria original

A CliqueRetire é uma das maiores empresas de e-Boxes

A CliqueRetire é uma das maiores empresas no que toca e-Boxes; é precursora na operação de redes de “smart lockers” no Brasil, que oferece soluções logísticas para diferentes segmentos do mercado. Em 2021, recebeu aporte de R$ 32 milhões numa rodada liderada pela São Carlos Empreendimentos e Participações.

Em 2022, a empresa recebeu um aporte de R$ 17 milhões da GLP, gestora de investimentos em real estate logístico, além de um dos fundos geridos pelo Itaú Asset, para reforçar o seu plano de ampliação.

O TecMundo entrou em contato com a CliqueRetire via site oficial no final de julho de 2023. Na última sexta-feira (04) recebeu o seguinte posicionamento:

"Como parte de nosso programa de segurança da informação, a empresa passa por avaliações periódicas de seus sistemas. O último processo de auditoria externa foi realizado em 12 de julho de 2023, e as recomendações foram implementadas.

Dentro da política de segurança da informação, agradecemos a qualquer apoio que nos permita aprimorar nossos sistemas. Nosso time está empenhado em avaliar os pontos levantados pela reportagem.

Reiteramos nosso compromisso com a segurança da informação e privacidade de nossos parceiros e clientes em conformidade com a LGPD e continuaremos a realizar todos os esforços necessários".

- Em mensagem ao pesquisador, não ao TecMundo, a empresa afirmou que está realizando as correções necessárias

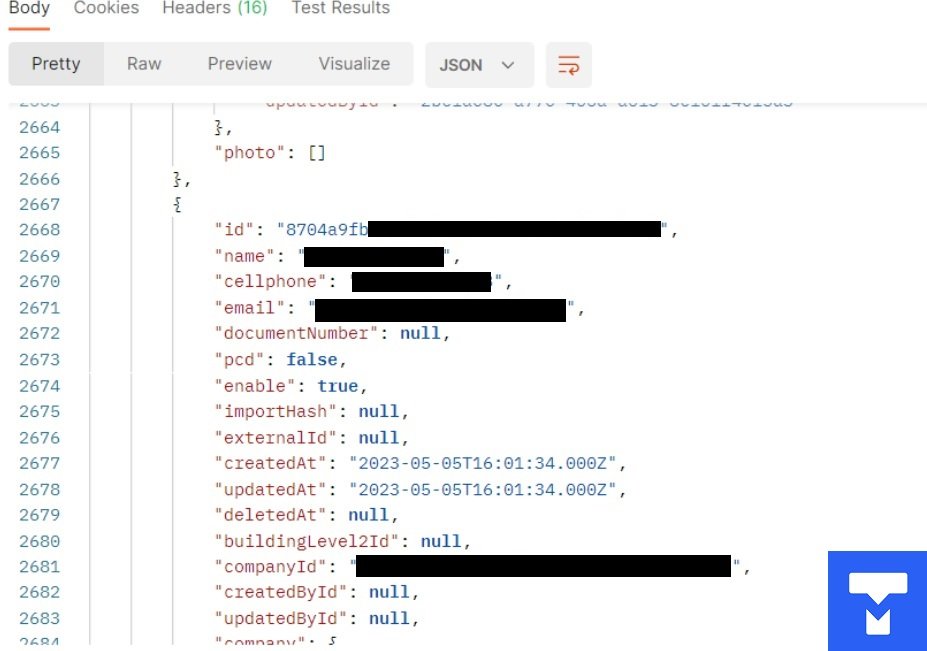

Exemplo do vazamento

Exemplo do vazamento

Vulnerabilidade

Enviada ao TecMundo pelo perfil @sushicomabacate no Twitter, a vulnerabilidade foi descoberta por meio de reconhecimento básico com Amass, HTTPX, Nuclei e Burp Suite.

Apenas durante a exploração inicial, segundo o relato do perfil, foi possível encontrar um bucket S3 (com acesso público) com fotos de colabs com empresas parceiras, uma chave do TeamViewer e até dois vídeos de funcionários da empresa operando a infraestrutura.

O grande problema estaria em uma API (Interface de Programação de Aplicações) sem autenticação. Além disso, foi possível encontrar tokens válidos de comunicação com essa API.

O objetivo da exploração não era prejudicar a empresa

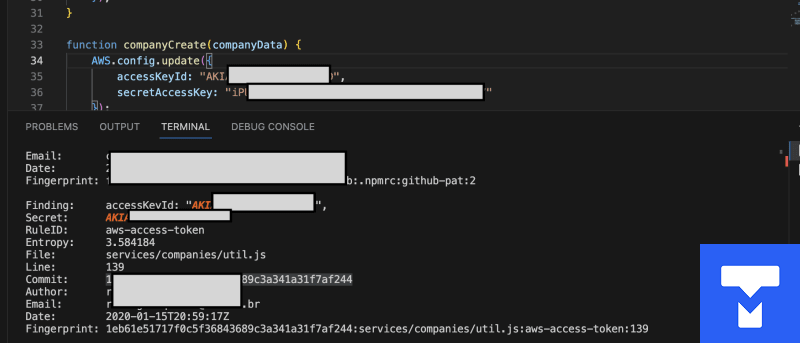

Entre outros problemas encontrados durante a exploração, estão: facilidade de acesso aos endpoints, Personal Access Token do Github armazenado em texto plano e até chaves AWS.

Apenas esses pontos permitiram uma elevação de privilégios ao pesquisador, que garantiram acesso total a infraestrutura da aplicação - ainda é preciso notar que o token encontrado foi vazado de uma integração com o BubbleIO, uma plataforma de low code.

- De acordo com @sushicomabacate, isso não foi testado, pois o objetivo da exploração não era prejudicar a empresa

“Como a vulnerabilidade ainda não foi corrigida, pra tentar proteger os dados dos clientes da empresa, preferi ocultar algumas informações que permitissem a imediata exploração dessas vulnerabilidades”, escreveu o pesquisador. “Ainda aguardo uma resposta da empresa via email (...) A denúncia por violação da LGPD ainda é uma possibilidade também”.

O perfil @sushicomabacate ainda comentou que apesar de alcançar acesso total na AWS, não acessou o banco de dados porque isso exigiria uma mudança nas políticas de acesso. “Porém, como obtive acesso ao código fonte dessa API (e de outras), procede que estamos acessando informações de aproximadamente 50 tabelas, por meio da API”, finaliza.

O TecMundo não detalhou com especificidade a exploração realizada, visto que a CliqueRetire provavelmente ainda não realizou a correção.

API - AWS

API - AWS

Os perigos dos vazamentos de dados

Quais são os possíveis impactos de um vazamento de dados na vida do cidadão? Leaks normalmente atualizam bases de cibercriminosos e deixam golpes mais precisos.

São inúmeros tipos de esquemas criminosos que envolvem dados vazados, desde phishings direcionados até abertura de contas laranjas.

Comum e de fácil execução, o phishing nada mais é que uma mensagem falsa enviada para uma pessoa na tentativa de angariar informações sensíveis, assinaturas ou infecção.

Usar um antivírus na máquina não faz mal

Usando o caso da CliqueRetire dentro de um possível exemplo, clientes precisam redobrar a atenção no que toca emails relacionados aos serviços da empresa: em posse dessas informações vazadas, cibercriminosos podem elaborar mensagens mais precisas em um ataque.

Para se proteger de emails e mensagens maliciosas, ainda usando o exemplo, é necessário checar o remetente, checar possíveis alterações na URL e ser mais proativo caso fique em dúvida. Entre você mesmo em contato com a empresa via canais oficiais.

59.597 dados expostos

59.597 dados expostos

- Por fim: usar um antivírus na máquina não faz mal. Hoje, grande parte das soluções no mercado oferecem proteções diversas para a usabilidade diária

Categorias