Os aplicativos de espionagem do NSO Group, que incluem o spyware Pegasus, foram instalados em smartphones de pessoas importantes da região da Catalunha por meio de uma vulnerabilidade no iPhone encontrada por especialistas que já é antiga, mas não havia sido divulgada.

A descoberta é do Citizen Lab, que publicou um longo relatório a respeito da invasão de privacidade contra políticos, ativistas e jornalistas da região que pertence ao território da Espanha — incluindo membros de parlamentos da União Europeia.

O grupo, composto por cerca de 65 pessoas, teve chamadas e mensagens interceptadas, além de ser alvo de outros mecanismos de coleta de dados.

Esquema profissional

O bug em questão foi chamado de HOMAGE e atacou o iOS até a versão 13.2, quando uma atualização foi enviada ao sistema operacional. Essa brecha de segurança era uma vulnerabilidade de dia zero, ou seja, que foi descoberta antes pelos criminosos e só depois chegou ao conhecimento da Apple.

Além dele, uma falha no WhatsApp corrigida em 2019 também foi usada nesse caso de espionagem na Catalunha. Ela envolve o Candiru, outro spyware desenvolvido e vendido pela companhia israelense NSO Group.

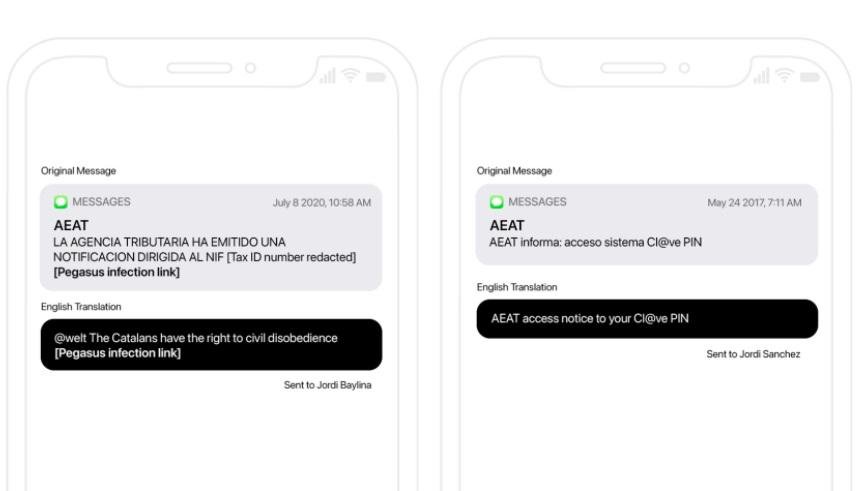

A instalação do spyware ocorria por meio de um esquema elaborado de phishing, com o download disfarçado de cartões de embarque falsos (porém baseados em passagens aéreas legítimas), notificações judiciais e até ingressos para a MWC 2020, edição da maior feira de dispositivos móveis do mundo, que ocorre em Barcelona.

A infecção por meio de SMS.Fonte: Citizen Lab

A infecção por meio de SMS.Fonte: Citizen Lab

Segundo o Citizen Lab, não é possível atribuir essas atividades de espionagem a um governo em particular, mas há conexões entre as invasões e membros do atual governo espanhol — nos últimos anos, foram muitos os debates e protestos a respeito da região separatista.

A NSO Group foi alvo de processo por parte da Apple e teve a atuação restringida nos Estados Unidos. A desenvolvedora corre o risco de fechar as portas, mas continua fornecendo serviços e aplicativos de espionagem até hoje.

Fontes