Criminosos estão usando um programa com extensão para Windows para infectar máquinas com macOS, sistema dos iMacs e MacBooks. O tipo de ataque inédito foi descoberto por analistas da Trend Micro – empresa especializada em cybersegurança –, após avaliarem uma versão pirata do Little Snitch – aplicativo firewall pago, projetado para modelos da Apple.

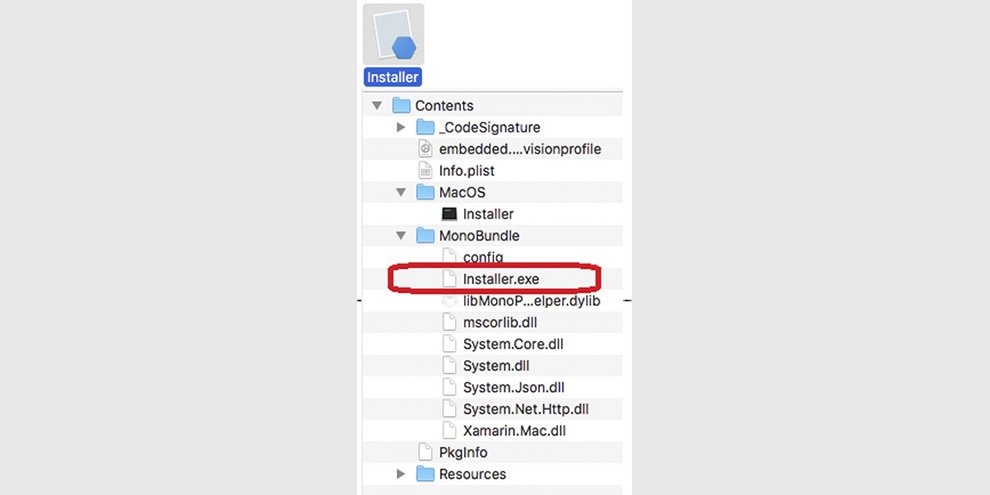

O download do software foi feito em sites de torrents. Após a instalação, os especialistas perceberam que no seu grupo de arquivos havia uma pasta oculta com um arquivo EXE, extensão usada no sistema da Microsoft e por padrão incompatível com Mac. Para burlar essa restrição, os bandidos agruparam o documento EXE em uma estrutura livre, conhecida como Mono. Essa tecnologia permite que programas do Windows sejam executados em outros sistemas operacionais, como Android, Linux e o próprio MacOS. Após ter sido extraída pelo instalador, ela foi então usada para executar o falso programa.

Fonte: Reprodução/Trend Micro.

Os avaliadores relataram que o falso Little Snitch agiu em fases. Na primeira, roubou algumas informações da máquina infectada, como: seu modelo, ID exclusivo e ferramentas instaladas. Em seguida, começou a baixar e instalar vários aplicativos adwares. Inclusive, alguns deles começaram a se comportar como uma versão original do firewall e do Adobe Flash.

No entanto, quando testaram o falso firewall no Windows, depararam-se com uma mensagem de erro. Por essa razão, a suspeita é de que ele tenha sido desenvolvido com a finalidade de enganar o Gatekeeper, recurso de segurança da Apple que monitora somente arquivos nativos do MacOS.

As amostras avaliadas foram as seguintes:

- Paragon_NTFS_for_Mac_OS_Sierra_Fully_Activated.zi

- Wondershare_Filmora_924_Patched_Mac_OSX_X.zi

- LennarDigital_Sylenth1_VSTi_AU_v3_203_MAC_OSX.zi

- Sylenth1_v331_Purple_Skin__Sound_Radix_32Lives_v109.zi

- TORRENTINSTANT.COM+-+Traktor_Pro_2_for_MAC_v321.zi

- Little_Snitch_583_MAC_OS_X.zip

Os índices mais altos de infecções a partir desses arquivos foram observados em maior número em localizações, como: Reino Unido, Austrália, Armênia, Luxemburgo, África do Sul e Estados Unidos. Os analistas ainda vão continuar investigando esse tipo de ação e sua rotina. Enquanto isso, nunca é demais lembrar: baixe arquivos somente de fontes muito confiáveis, até mesmo quando eles prometerem proteger seus dados.

Fontes

![Imagem de: Apple Watch Series 4: review/análise [vídeo]](https://tm.ibxk.com.br/2019/02/12/12125229297168.jpg?ims=164x118)

![Imagem de: Diretor de Tony Hawk's Pro Skater 3+4 fala sobre Rayssa Leal no jogo: 'Foi uma escolha unânime' [Exclusivo]](https://tm.ibxk.com.br/2025/04/07/07195334075015.jpg?ims=140x88)