O programa de milhas Smiles, da companhia aérea Gol Linhas Aéreas, contava com uma vulnerabilidade que permitia a invasão hacker em contas por um simples método de ataque de força bruta. Dentro da conta, o invasor tem acesso a dados pessoais, dados de viagens, extrato de pagamentos, histórico e próximos voos, impressão de cartão e outras informações pessoais de clientes.

O TecMundo recebeu a informação do pesquisador de segurança Carlos Daniel Giovanella, que se prontificou a detalhar o caso e enviar as informações para a Smiles, empresa que administra o programa de milhagem da Gol Linhas Aéreas e suas companhias aéreas parceiras.

A engenharia social permite desde a abertura de contas bancárias para obtenção de crédito a tentativa de recuperação de credenciais de acessos a serviços on-line da vítima

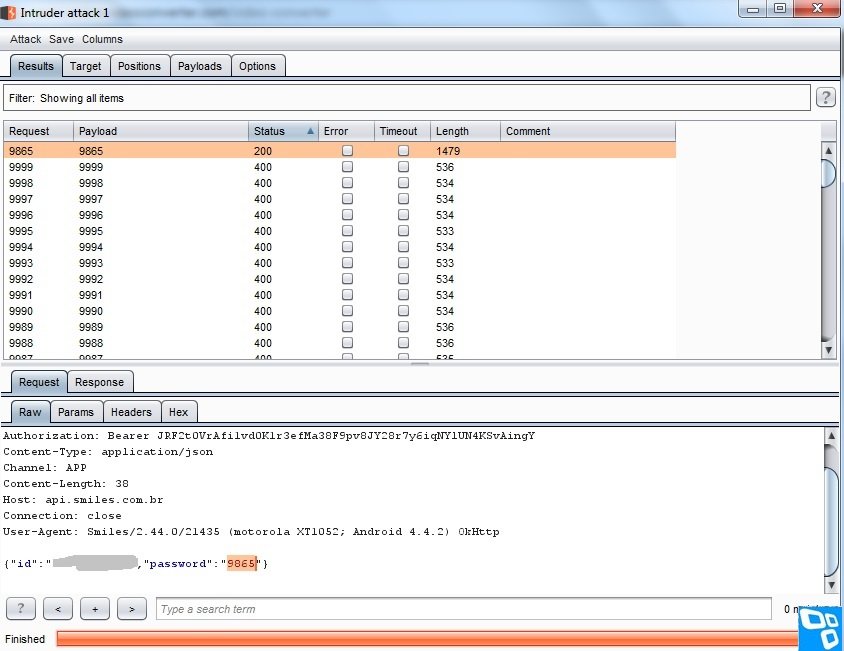

“Uma vulnerabilidade de brute force dá acesso a qualquer conta, só com o login, caso vá atacar um alvo específico (e muitos vezes até sem ele, contas de estranhos)”, explica Giovanella. “A cada 500 requests eles bloqueiam o IP. A senha é de 4 dígitos, ou seja, 9999 tentativas. 20 IPs diferentes = 1 conta crackeada (com muito azar). Claro, no site deles tem um CAPTCHA impedindo que aconteça ataques de força bruta, mas essa falha que encontrei está na API de validação da senha. Basicamente, é possível invadir as senhas com ataque de força bruta em cerca de 15 minutos por conta”.

Realizando o ataque e encontrando a senha

Realizando o ataque e encontrando a senha

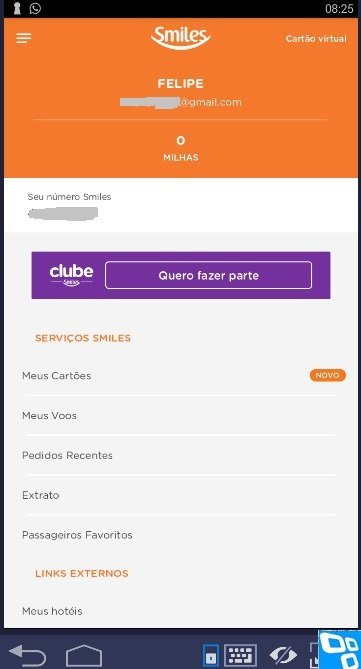

O TecMundo definiu uma conta própria no programa de milhas Smiles para testes. A comprovação veio rápido: em cerca de 30 minutos, o pesquisador teve acesso aos detalhes internos de nossa conta. Além de dados de viagens, extrato de pagamentos, histórico e próximos voos, impressão de cartão e outras informações pessoais de clientes, se o acesso foi iniciado via número Smiles, o invasor pode descobrir também o CPF e RG do cliente. Ao contrário, o mesmo acontece.

Conta invadida

Conta invadida

Para um cibercriminoso com um conhecimento considerável, as informações obtidas no painel pessoal da Smiles podem ser utilizadas para diversos golpes. Um cibercriminoso pode preparar desde uma campanha de phishing customizada para invadir algum dispositivo ou até roubar mais credenciais sensíveis ainda, como dados bancários.

Uma das campanhas maliciosas é a engenharia social. De acordo com Renato Marinho, pesquisador chefe da Morphus Labs, a engenharia social permite "desde a abertura de contas bancárias para obtenção de crédito a tentativa de recuperação de credenciais de acessos a serviços online da vítima, são muitos os cenários de risco envolvendo o uso de informações como essas e técnicas de engenharia social".

Smiles, da Gol, responde

O TecMundo entrou em contato com a assessoria de imprensa da Smiles, programa de milhas da Gol, no dia 07 de agosto. Após detalhar o caso completo, o departamento de tecnologia da informação confirmou o problema e pediu dois meses para a implementação de uma solução de segurança mais robusta.

A reportagem não foi publicada de imediato para as contas de usuários não ficarem mais expostas. Hoje, o sistema do Smiles, segundo a própria empresa, está seguro contra o ataque de força bruta.

"A Smiles informa que essa vulnerabilidade estava em um dos seus canais, e que implantou bloqueio de senha da conta do cliente após três tentativas erradas, portanto, esse tipo de vulnerabilidade não existe mais. Essa é uma camada adicional de segurança contra tentativas de fraude. Eventuais ineficiências na camada da senha, não implica na utilização da conta e/ou na exposição de dados do cliente, porque existem outros mecanismos de segurança que impedem o invasor de fazer qualquer operação na conta.

É importante ressaltar, ainda, que em relação ao setor aéreo, a Smiles é a empresa que possui o índice de fraude mais baixo do mercado, segundo uma pesquisa apresentada por uma das principais adquirentes do setor", comentou Luiz Borrego, Head de TI e Operações da Smiles, em posicionamento enviado ao TecMundo.

Categorias