No momento em que esta frase foi escrita, faltam exatamente 59 dias, seis horas e oito minutos para a abertura dos Jogos Olímpicos e Paralímpicos Rio 2016. E é óbvio que, como todo evento esportivo de grande porte, poderemos observar um aumento vertiginoso no número de ataques cibernéticos — não apenas contra os organizadores da competição, mas também visando ao roubo de informações do cidadão comum.

Na manhã desta terça-feira (7), executivos da Kaspersky organizaram um café da manhã com jornalistas especializados a fim de apresentar os resultados de uma pesquisa conduzida para detectar os golpes que já estão sendo praticados e que envolvem tal evento tão aguardado. O estudo foi levantado por membros do Global Research & Analysis Team (GReAT), um time da Kaspersky formado por especialistas de elite.

Entre os perigos detectados pela equipe, destacam-se as tentativas de phishing, ou seja, a coleta de dados pessoais dos internautas através de formulários em páginas falsas. A Kaspersky descobriu mais de 230 domínios maliciosos relacionados às Olimpíadas de 2016 — incluindo endereços como portalolimpiadas2016.com.br e rio2016.info. A maioria dessas páginas prometem brindes e sorteios para quem se cadastrar.

Mas não são só os espectadores que estão sujeitos a esse tipo de perigo online. A companhia russa identificou também um ataque direcionado aos funcionários do Comitê Olímpico Brasileiro (COB): em fevereiro, alguém registrou o domínio intranetrio2016.com, que é bem parecido com a real intranet usada pela organização do evento (intranet.rio2016.com). Ao acessar tal página por engano, o empregado acabava dando seu login e sua senha ao criminoso, que passa a ter acesso ao banco de dados do COB.

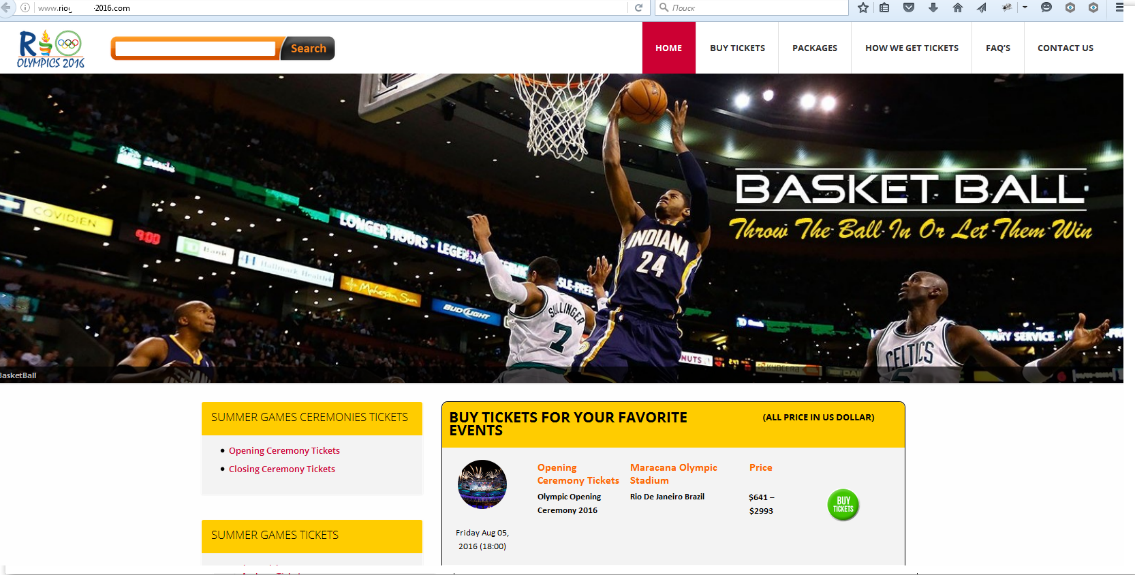

Exemplo de site falso utilizando um domínio relacionado aos Jogos Olímpicos

Exemplo de site falso utilizando um domínio relacionado aos Jogos Olímpicos

O perigo das redes WiFi

18% dos pontos de internet wireless foram considerados inseguros

Outro problema crítico encontrado pelos membros do GReAT é a falta de segurança nas redes WiFi presentes em quatro pontos importantes dos Jogos Olímpicos: o Parque Olímpico, o Maracanã, o Maracanãzinho e o Engenhão. Ao todo, foram detectados cerca de 4,5 mil pontos de internet sem fio, mas 18% deles foram considerados inseguros, já que não contam com nenhum tipo de criptografia para proteger os dados que trafegam na rede.

Além disso, 7% dos hotspots analisados utilizam o protocolo WPA-Personal como proteção — uma tecnologia obsoleta e que já pode ser facilmente quebrada por qualquer cibercriminoso. Sendo assim, no total, ¼ das redes WiFi presentes em estabelecimentos importantes do evento esportivo podem ser consideradas verdadeiros playgrounds para que meliantes virtuais roubem informações sigilosas de brasileiros e turistas.

A dica dos especialistas é que, ao usufruir de uma conexão desconhecida, o usuário utilize um serviço de VPN para proteger seus dados enquanto trafega na rede. Aplicativos do gênero criam uma espécie de “túnel” criptografado entre seu dispositivo e o servidor do site que você estiver acessando, impedindo assim que eventuais bisbilhoteiros possam interceptar suas comunicações no meio do caminho.

We’re all set to announce today our findings about #IT #threats around #OlympicGames in Rio #Brazil pic.twitter.com/D3HMChEk63

— Dmitry Bestuzhev (@dimitribest) 7 de junho de 2016

Ataques físicos: USB e clonagem de cartões

Por fim, a equipe GReAT também alerta os turistas a tomarem cuidado ao recarregar seus smartphones enquanto estiverem visitando as terras cariocas. Vários totens de carregamento de celulares — espalhados ao longo de todo o estado e presentes até mesmo no Aeroporto Internacional do Rio de Janeiro-Galeão — oferecem conexões USB para que você possa energizar seu dispositivo móvel com eficácia.

A Kaspersky também prevê um crescimento no número de casos de clonagem de cartões de crédito

O problema é que uma porta USB não transmite somente energia elétrica, mas também dados — e nunca se sabe quem pode estar por trás daquele totem aparentemente inofensivo. Ao ser ligado em uma conexão dessas, seu celular automaticamente transmite algumas informações básicas sobre ele mesmo (IMEI, versão do sistema operacional, fabricante, modelo etc.) que podem ser utilizadas em ataques direcionados.

Da mesma forma, a Kaspersky também prevê um crescimento no número de casos de clonagem de cartões de crédito, seja através de fraudes nas máquinas em comércios ou através dos famosos “chupa-cabras”, que nada mais são do que equipamentos instalados nos terminais de autoatendimento das instituições bancárias.

A dica é dar uma geral no caixa eletrônico antes de começar a usá-lo, verificando irregularidades e peças soltas, tal como cobrir o teclado com uma mão ao digitar sua senha — dessa forma, mesmo que um chupa-cabra consiga copiar o chip de seu cartão, seu módulo de câmera não poderá gravar a password.

Categorias

![Imagem de: Home office: 65 vagas para trabalho remoto internacional [16/04]](https://tm.ibxk.com.br/2025/04/16/16164831199013.jpg?ims=288x165)