Na terminologia hacker, a palavra inglesa exposed refere-se ao indivíduo cujas informações pessoais mais importantes – CPF, RG, endereço, números de telefone, filiação e até mesmo nomes dos vizinhos – foram publicadas na web para que qualquer internauta possa vê-las à vontade.

O ato de revelar dados privados de alguém foi inventado por ativistas virtuais como uma forma de vingança contra estupradores, ladrões, assassinos, golpistas, políticos corruptos e outros tipos de cidadãos que supostamente mereciam ser fragilizados perante à internet. Mas os tempos mudaram e, hoje em dia, dar exposed em alguém já é uma prática comum até mesmo entre aqueles que não têm e nunca tiveram um senso de justiça em seus atos.

Poucas horas após a publicação da matéria a respeito do polêmico site NomesBrasil.com, que divulgava dados cadastrais de quase qualquer indivíduo brasileiro, o TecMundo recebeu uma denúncia oriunda de uma fonte que preferiu se manter no anonimato. Na confissão, o internauta chamou nossa atenção para o comércio de dados sigilosos que acontece livremente na internet, através do qual os tais grupos conseguem as informações necessárias para o exposed.

"A Receita Federal e a Polícia Federal fingem ignorar a verdade a respeito da crise nas políticas de segurança de dados que vivemos e a imprensa precisa saber. Eu tenho 17 anos, já tive acesso ao banco de dados nacional do SUS e do DETRAN, já enviei denúncias para a PF sobre o que vem ocorrendo duas vezes e eles ignoraram meus emails. Recentemente um blogueiro, amigo meu, teve os dados vazados por publicar uma matéria em meu site. Todos os dados [dele] foram expostos na internet."

De acordo com o confessor, o episódio ocorreu após a publicação de um documento no site citado que provava as atividades ilegais de uma quadrilha virtual. Esse grupo oferecia informações de cidadãos brasileiros para estrangeiros interessados em aplicar golpes em nosso país. A partir dessa denúncia – e tendo em mente que casos de exposed e fraudes eletrônicas são cada vez mais comuns no Brasil –, o TecMundo resolveu verificar como andam os sistemas de segurança de órgãos públicos e empresas nacionais de capital privado. Infelizmente, como você poderá conferir nesta reportagem investigativa, os dados sigilosos de milhões de brasileiros estão totalmente desprotegidos no mundo online.

Tráfico de informações

Nesta matéria, não entraremos no mérito da Deep Web. É extremamente fácil encontrar esse tipo de prática criminosa em sites que acessamos diariamente na “surface”, incluindo na rede social Facebook. Dezenas de páginas e grupos, todos comandados por coletivos de hackers anônimos, comercializam seus serviços ilegais sem um pingo de discrição.

__________

Dicionário do crime

O submundo do comércio ilegal de dados parece ter criado uma linguagem própria para facilitar a comunicação entre seus membros, assim como membros de quadrilhas utilizam códigos e símbolos variados para se identificar entre outros participantes de sua própria tribo. Um especialista em venda de cartões de crédito (os chamados “CCs”), por exemplo, é chamado de carder, enquanto um hacker focado em fraudes bancárias identifica-se como um banker. Já as contas-laranja usadas para firmar negociações são conhecidas como laras.

Esses profissionais do crime cibernético oferecem produtos em grupos com nomes pouco descritivos, tais como o Mercado 171 e PR1V80; ainda assim, a maioria desses clubes virtuais são públicos, provando que seus membros não têm medo de serem autuados.

__________

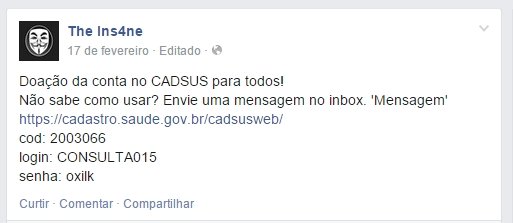

Encontrar senhas de acesso a bancos de dados, porém, é um pouco mais complicado. Esse tipo de produto não é comercializado em grupos nem oferecido “a granel”, talvez pela dificuldade envolvida em consegui-los para revenda. Algumas páginas de hacking, porém, são conhecidas por servirem como “consultores” para terceiros ou até mesmo por doarem logins de vez em quando. A principal delas, conforme apurou o TecMundo, é a batizada como The Ins4ne – que, apesar de se manifestar publicamente como contrária à corrupção governamental, incentiva um mercado negro baseado sobretudo no adultério de funcionários públicos.

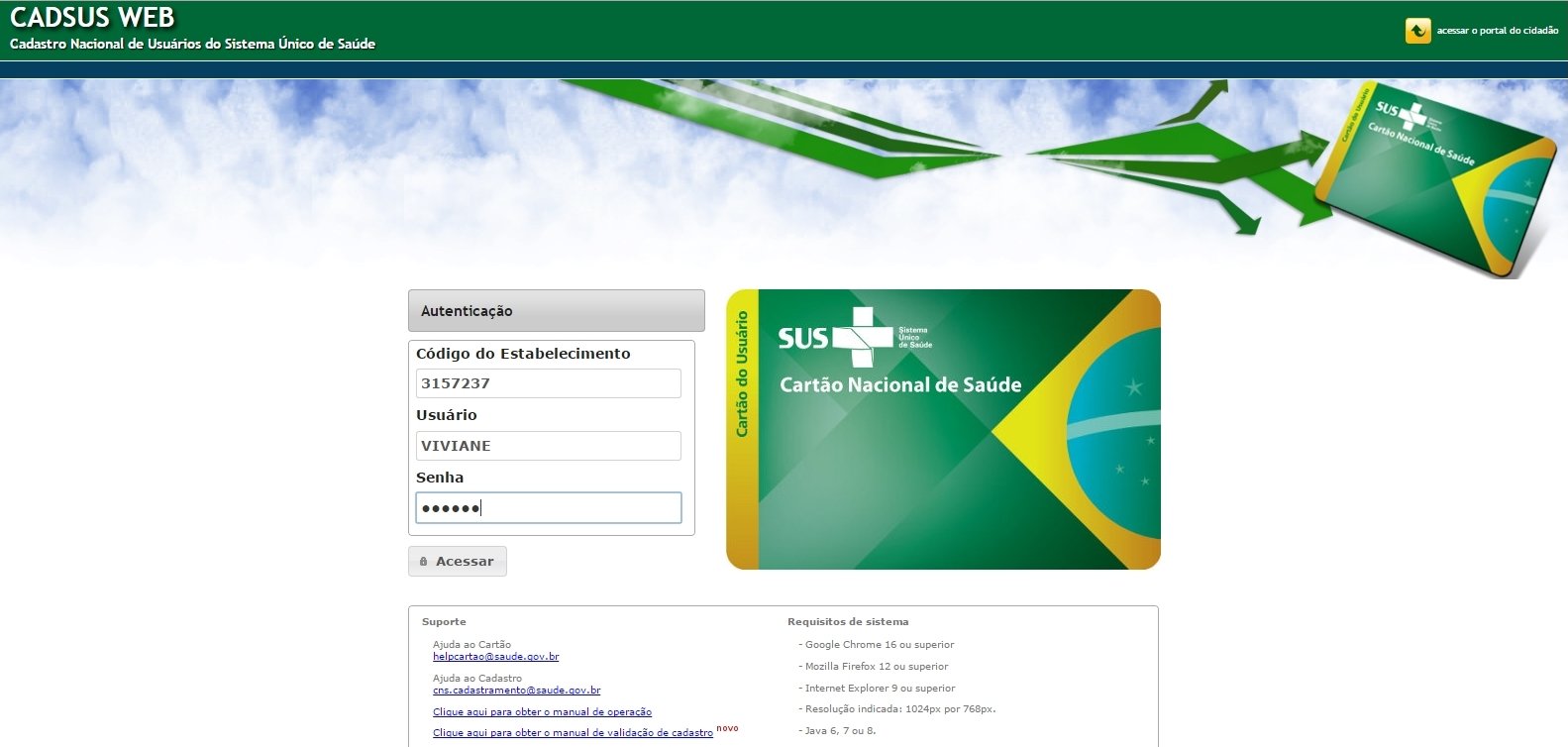

Fundada e dirigida pelo indivíduo identificado como Smiti Coube, a The Ins4ne é tão organizada que conta até mesmo com um CNPJ – ela é cadastrada na Receita Federal como Smith Treinamentos e Serviços LTDA., atuando sob a inscrição de número 03.092.167/0001-18 e com sede em Santana de Parnaíba, na Grande São Paulo. De início, a página fazia doações de logins para o Cadastro Nacional de Usuários do Sistema Único de Saúde (CADSUS), mas desistiu de oferecer tais informações gratuitamente.

O grupo ainda faz consultas de dados mediante requisições que são negociadas diretamente pelo Facebook. Disfarçado como um suposto interessado, o TecMundo entrou em contato com a página para descobrir como é feito o processo e fomos informados que credenciais para o database da Receita Federal custavam apenas R$ 140. O representante da The Ins4ne assegurou ainda que os logins eram “verdadeiros” e que há quem comercializa senhas falsas que são apagadas pouco tempo após serem ativadas.

__________

Conheça o nosso personagem

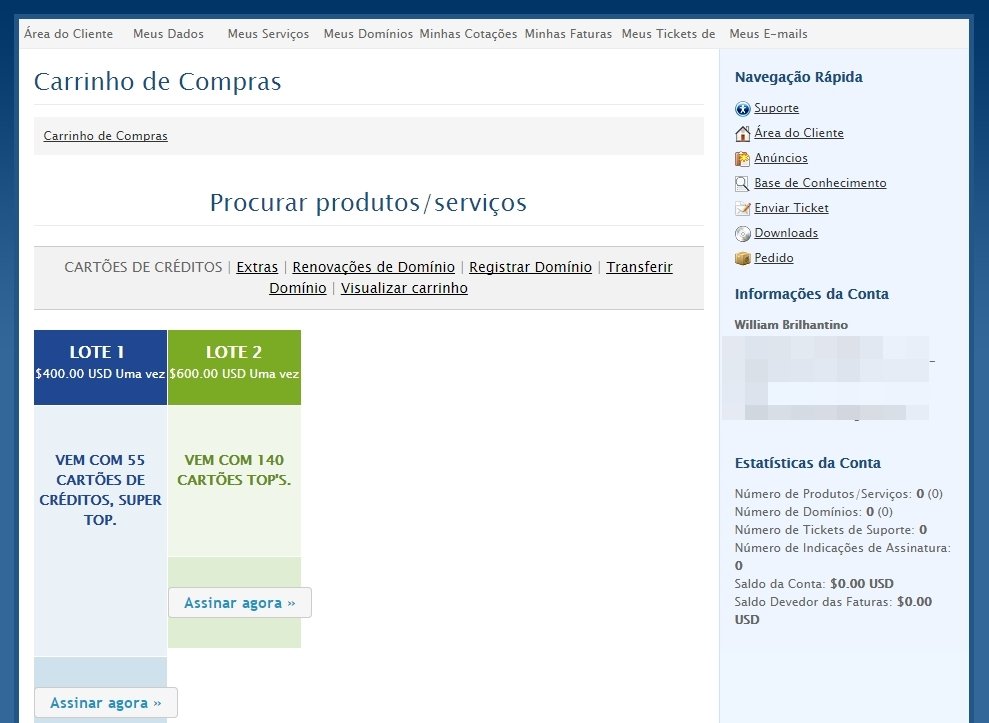

William Brilhantino tem 21 anos, nasceu em Itu e atualmente reside na capital paulista. Gosta de programação, de rock industrial e das artes do pintor espanhol Pablo Picasso. Também conhecido pelo pseudônimo de “Mr. I”, William deseja obter amplo acesso aos dados pessoais de qualquer brasileiro e não mede esforços para alcançar esse objetivo, negociando informações sigilosas através do Facebook, Skype e até mesmo fóruns obscuros hospedados na Deep Web.

__________

Negociando com os fornecedores

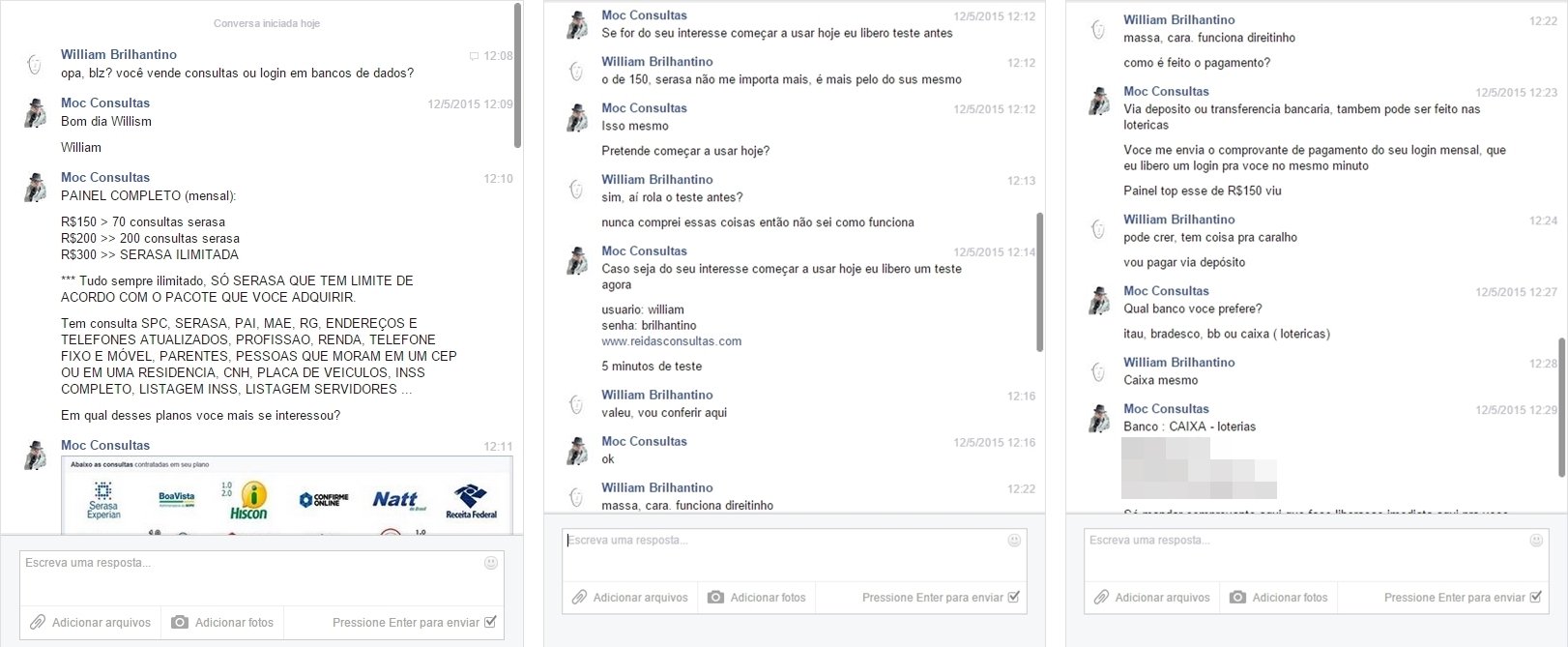

Por aparente desinteresse da The Ins4ne em vender as tais credenciais, decidimos ir atrás de outros “fornecedores” e “consultores”. Nossa primeira negociação foi firmada com o perfil Moc Consultas, que estava oferecendo seus serviços em um grupo público no Facebook. Toda a conversa foi mantida através da própria rede social, sem quaisquer preocupações por parte do vendedor em utilizar formas mais seguras de contato (como emails criptografados ou serviços descentralizados de comunicação). Após adicioná-lo em nosso rol de amigos, perguntamos para o próprio como funciona a aquisição de bancos de dados.

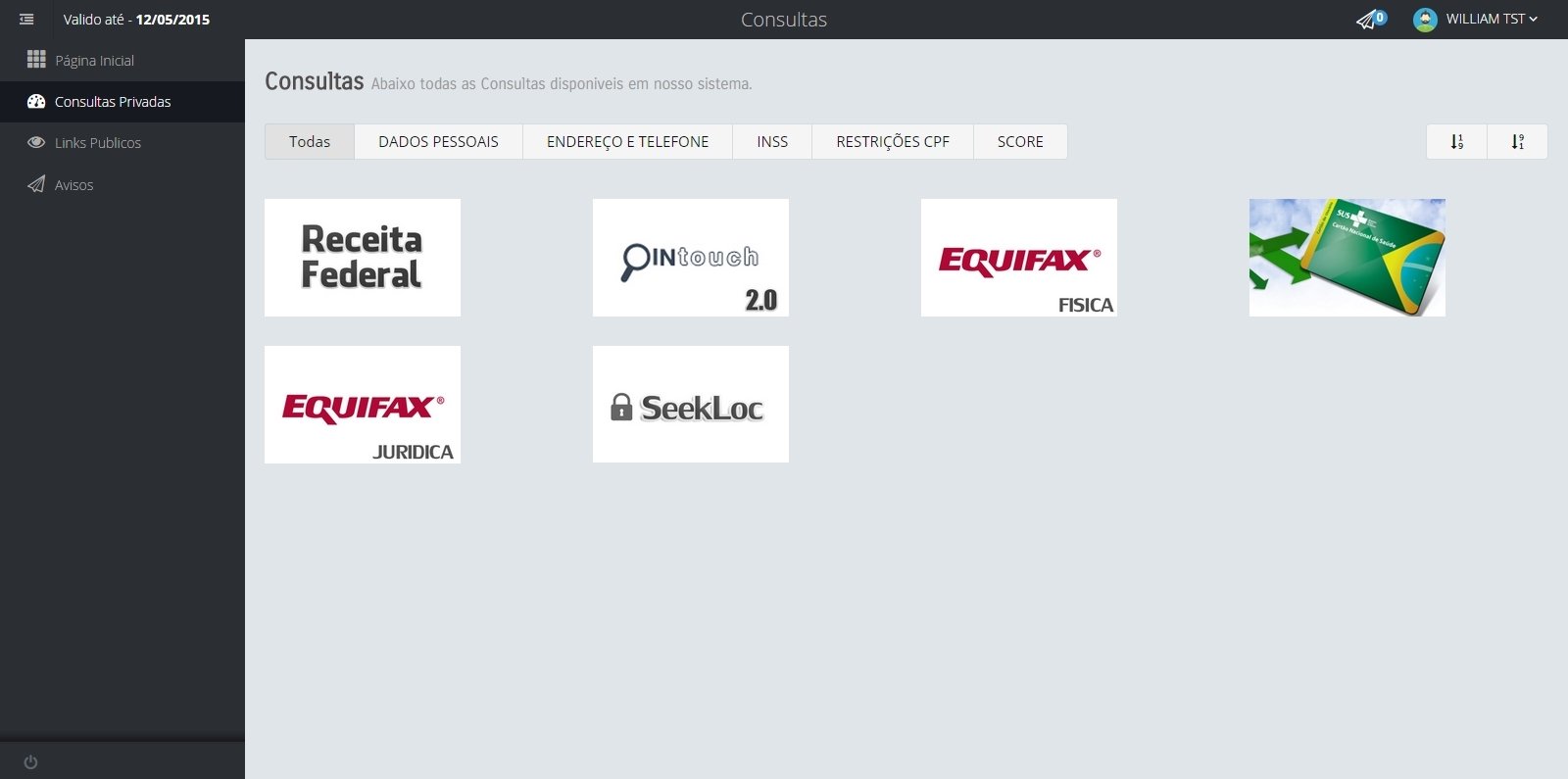

Fomos informados de que era necessário pagar um valor mensal para termos acesso a um painel que centraliza os bancos de dados do CADSUS, Receita Federal, Equifax (um famoso bureau de crédito norte-americano) e outros. O “plano” mais barato custa R$ 150 e dá direito a 70 consultas do SERASA; há painéis mais completos e, consequentemente, mais caros. Ao perceber o interesse demonstrado por nosso personagem, o comerciante nos ofereceu um login de teste que poderia ser usado por estritos cinco minutos.

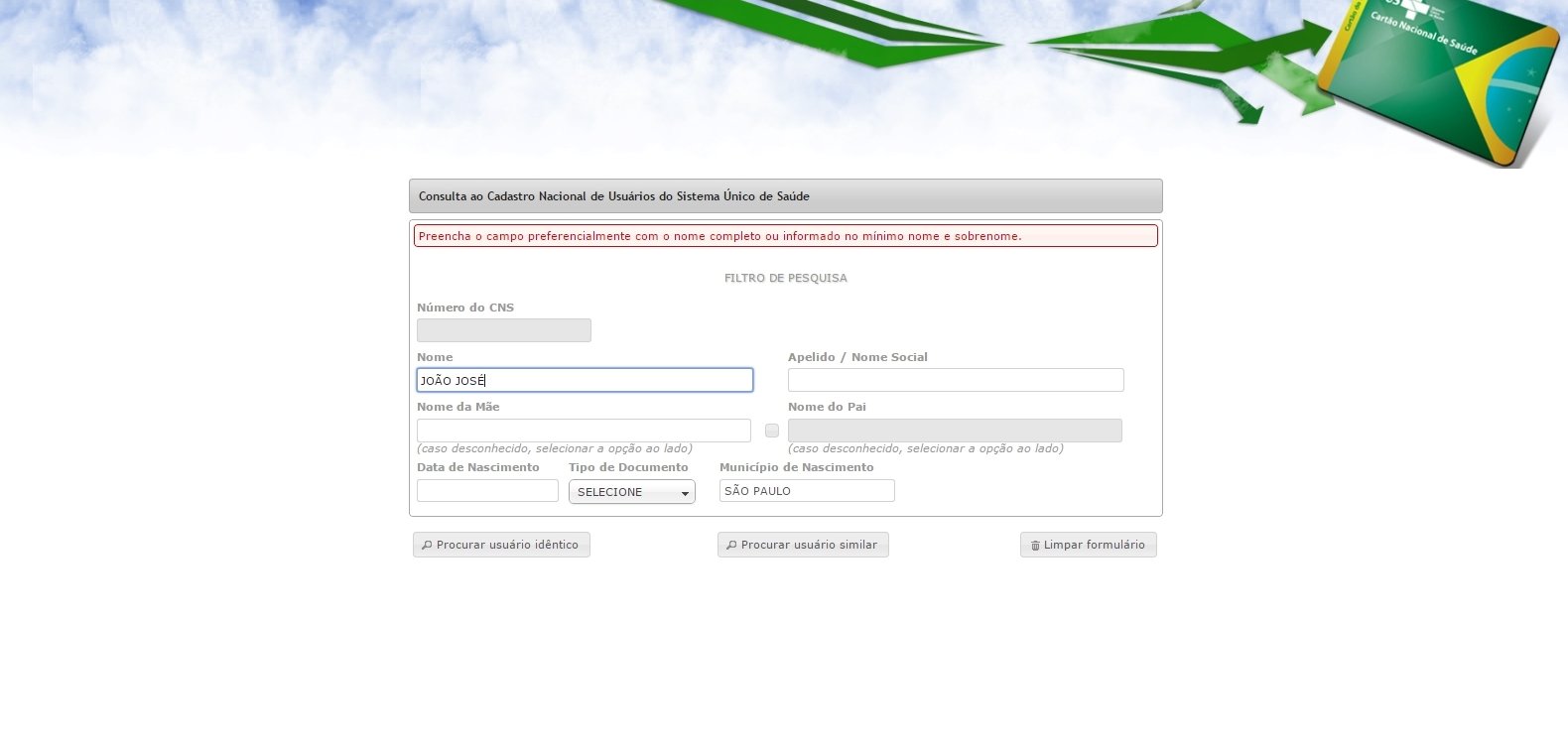

Foi o suficiente para constatarmos que o esquema funciona perfeitamente. O sistema do Moc Consultas é extremamente fácil de usar: ao fazer login no painel, você é apresentado aos bancos de dados disponíveis para sua conta. Fomos direto ao CADSUS e bastou informar o nome completo de nossa “vítima” para que o sistema retornasse todos os seus dados cadastrados no SUS, incluindo nome dos pais, endereço completo, documentos, número de telefone etc.

__________

Nada de bitcoins...

Diferente do que você provavelmente imaginou, os pagamentos por tais serviços obscuros não são feitos por métodos seguros e tradicionalmente empregados por criminosos cibernéticos, tais como os bitcoins. Em nossas negociações, os comerciantes de dados não pensaram duas vezes antes de informar dados para depósitos em contas-laranja no Banco do Brasil, Itaú, Bradesco e Caixa Eletrônica Federal.

__________

O sistema também conta com uma ferramenta capaz de gerar os cartões que todos nós apresentamos em hospitais públicos, com direito ao número de registro único do cidadão. Esse cartão pode ser impresso (em preto e branco ou em cores) ou salvo em PDF no computador. Conseguimos gerar cartões de metade da redação do TecMundo, incluindo de nosso vice-presidente de conteúdo – uma prova indiscutível de que qualquer cidadão brasileiro está exposto ao esquema criminoso.

Fomos além. Continuamos nossas falsas negociações e tivemos sucesso em testar os serviços de outros dois comerciantes de dados. O primeiro deles, identificado no Facebook como Rui Fernando, pediu uma taxa única de R$ 90 para termos acesso vitalício e direto ao CADSUS, sem sistemas intermediários. Conversamos ainda com Fênix José dos Santos, que, diferente de seus concorrentes, perguntou primeiramente quanto queríamos pagar.

__________

Fraude garantida ou o seu dinheiro de volta

Naturalmente, no meio de uma negociação que envolve dados sigilosos, a desconfiança é mútua entre vendedor e comprador. O cliente está quase sempre com medo de pagar e não receber, mas, em nossa experiência, os comerciantes se mostraram bastante receptivos e generosos, oferecendo períodos de teste para os sistemas ofertados. Um deles chegou a prometer “total suporte” ao consumidor, garantindo um login novo caso a credencial comprada parasse de funcionar.

__________

Por R$ 600, poderíamos comprar uma credencial para o database do Departamento Nacional de Trânsito (Denatran). Mais um período de testes e mais uma surpresa: Fênix também utiliza o sistema Rei das Consultas, o mesmo empregado pelo Moc Consultas. Posteriormente, descobrimos que Fênix é, na verdade, o fornecedor do tal painel. Ao realizar login na central, porém, apenas os databases do Detran e do CADSUS estavam ativos. Testamos o primeiro e, informando apenas o CPF da vítima, obtivemos acesso a todos os dados de seu veículo.

Rede Consultas: o comércio fora do Facebook

Em pesquisas posteriores sobre o assunto, descobrimos que esse tipo de atividade criminal também ocorre fora das redes sociais. Após uma busca simples no Google, nos deparamos com o site Rede Consultas, que apresenta um design caprichado e dois painéis distintos para quem deseja consultar dados de cidadãos brasileiros. O mais barato deles (Básico) custa R$ 100, enquanto o avançado (Completo) sai por R$ 200.

Usando a máscara de William Brilhantino, adicionamos o perfil do Skype informado no site (redeconsultas) e fomos atendidos por Roberto Souza, que prontamente respondeu nossas dúvidas a respeito de seu sistema. Ao ser questionado se não estaríamos cometendo um ato ilegal ao comprar acesso a tais bancos de dados, Roberto respondeu que seu painel “é legal até certo ponto”.

Em seguida, o internauta tentou justificar o comércio de informações citando o Serasa, empresa que é legalmente liberada para prestar esse tipo de serviço para instituições de crédito (ou seja, pessoas jurídicas, e não físicas). Após garantir que estaríamos em segurança total caso contratássemos seus serviços, Roberto assegurou que liberaria o painel escolhido imediatamente após a identificação do pagamento, que poderia ser feito por depósito ou transferência bancária.

__________

Uma proteção chamada "painel"

Como você já deve ter percebido, os criminosos cibernéticos encontraram duas formas distintas de oferecer acesso a bancos de dados. Alguns deles comercializa os logins que devem ser usados diretamente no database em si. Já outros internautas desenvolveram uma técnica bem mais prática de comercializar essas informações: eles desenvolvem painéis que centralizam os bancos de dados em um único lugar, como é o caso do Rede Consultas e do Rei das Consultas.

Esse método possui inúmeras vantagens. Primeiramente, o cibercriminoso consegue oferecer maior tranquilidade aos seus consumidores em relação à segurança, já que o IP do cliente não é registrado no database consultado. Além disso, com apenas uma única credencial ao CADSUS, por exemplo, você consegue ofertá-lo a inúmeros clientes ao mesmo tempo, já que o sistema do SUS é exibido no painel como uma janela embutida (embed).

__________

Fechamos o contato e demos uma conferida nos dados whois do domínio redesconsultas.org. Descobrimos que ele foi registrado por um indivíduo de nome Rodolfo Morales, residente da capital paulista. O email usado para fazer a compra do domínio, porém, pertence ao cidadão chamado Emerson Teixeira Kunz. O TecMundo tentou entrar em contato com o número de celular presente no whois, mas não foi atendido. Também não conseguimos localizar nenhum dos nomes citados.

Conheça os bancos de dados ofertados

A quantidade de databases ofertados pelos cibercriminosos é gigantesca – seja na forma de painel ou com logins do sistema em questão. Na categoria de órgãos públicos, tivemos a oportunidade de acessar os seguintes bancos de dados: Cadastro Nacional de Usuários do Sistema Único de Saúde (CADSUS), Receita Federal, Instituto Nacional do Seguro Social (INSS), Departamento Nacional de Trânsito (Denatran), Bolsa Família e Sistema Integrado de Administração de Recursos Humanos (SIAPE).

Já na parte das empresas privadas, as seguintes marcas foram encontradas em anúncios: Confirme Online, InTouch, Credilink, Natt do Brasil, Locate People, Vivo, Oi, Equifax, On Way, Rede Fone, SeekLoc, BCFone, BCI Tecnologia (antigo Grupo BCI), SAFE-DOC, Serasa Experian, Boa Vista Serviços, PROCOB, Previnity e ZipCode. Vale observar que a maioria dos painéis oferece ainda ferramentas genéricas, como consulta de óbito, de quadro societário, de número do Registro Nacional (RG), de CEP, de filiação e até mesmo o Histórico de Consignações (HISCON) do aposentado ou pensionista do INSS.

Bureau de crédito: o limite entre o legal e o ilegal

Como você deve ter percebido, quase todas as instituições de capital privado cujas marcas estão envolvidas com tais atividades criminais são empresas que atuam como bureau (lê-se birô) de crédito, também conhecidas como Serviços de Proteção ao Crédito (SPC). Amparadas sob o código 8291-1/00 na Classificação Nacional de Atividades Econômicas (CNAE), essas companhias são autorizadas por lei a coletar e armazenar em segurança dados cadastrais de qualquer cidadão brasileiro.

Contudo, pelas mesmas regulamentações da área, bureaux de crédito devem apenas ofertar seus “produtos” para pessoas jurídicas que também se adequam a uma série de regras rígidas para que a transação possa ser considerada legal. Os únicos clientes possíveis para companhias desse ramo são, basicamente, outras empresas do segmento bancário, de recuperação de crédito ou de ações publicitárias. O cenário complica, então, quando tal database começa a ser usado por pessoas físicas e jurídicas não autorizadas por lei a acessar tais informações cadastrais.

Um método novo para um delito velho

Esta não é a primeira vez que os dados pessoais de milhões de brasileiros são oferecidos a quem tiver dinheiro para pagar. Entre os anos de 2010 e 2012, reportagens publicadas por veículos da grande mídia denunciaram a venda de CDs contendo informações detalhadas de cidadãos que haviam declarado suas rendas à Receita. A mídia era comercializada na luz do dia e em ruas movimentadas da cidade de São Paulo, com especial destaque às ruas Santa Ifigênia e 25 de Março.

Sendo assim, o tráfico de bancos de dados na internet não pode ser considerado um delito inédito, mas sim uma atualização para um crime antigo. O novo método oferece uma série de vantagens aos criminosos: além de se exporem menos, eles têm a certeza de que agradarão ao consumidor independentemente de suas necessidades. Além disso, a partir do momento em que você adquire o login para determinado database, é possível conseguir informações frescas e atualizadas em tempo real (os CDs comercializados em 2010 armazenavam dados referentes ao banco de dados da Receita Federal de 2006).

Procurando a fonte dos crimes: o caso LACEN

Após reunir provas de que o crime existe, o TecMundo resolveu apurar como os cibercriminosos conseguem tais dados. Estivemos interessados, sobretudo, no vazamento de credenciais do Sistema Único de Saúde. O vazamento de credenciais através de funcionários responsáveis pela manutenção dos databases é uma possibilidade válida, mas, na realidade, a maioria dos traficantes de informações sequestram logins que pertenciam a ex-funcionários do sistema requerido.

Ao menos foi isso que ocorreu com as credenciais de teste que conseguimos com o cibercriminoso Rui Fernando. Para chegar a esta conclusão, o TecMundo percebeu primeiramente que o código de estabelecimento necessário para fazer o login era, na verdade, o número de registro do Cadastro Nacional de Estabelecimentos de Saúde (CNES). No caso, o CNES 3157237 está atrelado ao Laboratório Central de Saúde Pública de Santa Catarina (LACEN – SC).

Em contato com o instituto, perguntamos a respeito da operadora cujo nome era usado para a realização do login: Viviane. Fomos informados que, de fato, havia uma funcionária com esse nome no local, mas que não trabalhava mais no laboratório. As credenciais dela, porém, ainda estavam ativas. Será que os responsáveis pela infraestrutura de redes de tais postos de saúde nunca perceberam algo errado?

No telefone com nossa equipe, João Carlos Lima, administrador de redes do LACEN – SC, afirmou que sua equipe nunca percebeu atividades estranhas relacionadas ao uso de credenciais de seus funcionários. “Os logins de nossos colaboradores são bloqueados assim que eles são desligados do instituto”, afirmou o catarinense, espantado com nosso acesso ilegal ao database.

Suspeitas de corrupção de funcionários

Obviamente, o depoimento de João Carlos Lima não nos convenceu, então continuamos investigando para descobrir como os cibercriminosos obtêm acesso aos bancos de dados do SUS. Para isto, mudamos a abordagem e, através de um novo perfil falso no Facebook, fingimos ser um comerciante interessado em firmar parceria com um novo fornecedor de dados.

__________

É fechamento nosso...

Nosso segundo personagem utilizado para fins investigativos atende pelo nome de Roberto Fechamentos. Diferente de William, seu único objetivo é ganhar dinheiro com o tráfico de dados. Atualmente ele está à procura de algum parceiro comercial infiltrado em órgãos públicos e que consiga oferecer credenciais fresquinhas periodicamente.

__________

Entramos em um grupo que serve como palco para negociações diversas – incluindo cartões de crédito e falsas páginas de bancos e consultas sob demanda. Em seguida, nosso personagem publicou um anúncio bastante objetivo como isca para atrair eventuais funcionários corruptos do Sistema Único de Saúde.

Se alguém aqui trabalha no SUS tendo acesso ao CADSUS para fornecer logins, entre em contato por inbox. Quero iniciar um negócio. Pago muito bem.

Não demorou nem cinco minutos até sermos contatados pelo primeiro interessado. Rodrigo Alves, como o sujeito se identifica na web, negou trabalhar em algum posto do SUS; porém, garantiu ter “um contato top” que ofertaria credenciais periodicamente através de um pendrive. Esse episódio reforça a ideia de que funcionários a serviço do Sistema Único de Saúde, que naturalmente trabalham operando credenciais do CADSUS, são os grandes responsáveis pelo vazamento dos databases. Não seria equivocado pressupor que a mesma coisa acontece na Receita Federal e no Denatran.

O que é possível fazer com esse material?

O TecMundo conversou com Omar Jarouche, gerente de Inteligência Estatística da ClearSale (empresa especializada no desenvolvimento de soluções antifraude para o comércio eletrônico) com o intuito de descobrir exatamente como são usados os dados cadastrais vazados por esses criminosos.

“De fato, é muito fácil conseguir essas informações na internet”, concorda Jarouche, destacando sobretudo o fortíssimo mercado de vendas de cartões de crédito (InfoCCs). “Para habilitar uma linha telefônica, emitir um cartão de crédito ou até mesmo contratar um seguro, tudo o que você precisa é dos dados cadastrais de alguma pessoa”.

“Às vezes o fraudador quer abrir uma conta corrente em um banco só para conseguir um comprovante de endereço e posteriormente adquirir um chip para praticar outras atividades criminosas, como efetuar um sequestro”, explica. O executivo comenta que a ClearSale tem o costume de rastrear esse tipo de atividade ilegal e inclusive possui “espiões” dentro de grupos para ficar a par das últimas técnicas usadas pelos meliantes. Quando questionado sobre como tais logins acabam vazando de dentro de empresas privadas, Omar diz acreditar que seja principalmente por invasão ou falhas técnicas de segurança.

__________

Como é feita a detecção de uma fraude

A ClearSale utiliza um método interessante para detectar fraudes no comércio eletrônico e evitar a emissão de cartões de crédito com dados de terceiro. Assim que uma compra é efetuada em uma loja virtual parceira, os sistemas automatizados da companhia recebem as informações da transação, cruzam esses dados com uma base única e um sistema e elaboram um score com a probabilidade de aquilo ser ou não uma ação fraudulenta.

Caso o score seja baixo, a compra (ou pedido de um cartão de crédito) é aprovada automaticamente. Caso seja alto, a transação é redirecionada para uma equipe de operadores que faz uma verificação manual, conferindo detalhadamente os dados do comprador e comparando-os com históricos de compra, perfil como consumidor etc. Se necessário, é feita uma ligação telefônica para que o próprio cliente (ou fraudador) confirme por si mesmo algumas informações cadastrais.

Atualmente, a ClearSale é responsável por proteger 80% do comércio eletrônico brasileiro, atendendo cerca de 2 mil sites de e-commerce e efetuando mais de 300 milhões de verificações antifraude a cada ano. Ao menos 6% das transações precisam passar pela triagem manual.

__________

“As pessoas não precisam se preocupar em esconder ou apagar suas informações da internet, até porque isso é algo impossível de ser feito. O importante é que as empresas precisam se proteger contra o uso indevido dessas informações”, explica. “Dessa forma, vamos sufocando esse mercado [de tráfico de dados]. Se o criminoso não consegue mais comprar pela internet, habilitar um cartão ou conseguir uma linha telefônica, esse tipo de atividade criminosa tende a diminuir”, finaliza.

As respostas dos ministérios, autoridades e empresas privadas

O TecMundo tentou entrar em contato com as assessorias de imprensa do Ministério da Saúde e do Ministério da Fazenda, mas os órgãos não se posicionaram sobre o assunto até o fechamento desta reportagem. Por outro lado, a direção do Departamento Nacional de Trânsito (Denatran) informou que, diante das denúncias apresentadas, enviará um ofício à Polícia Federal pedindo que o caso seja formalmente apurado para que os responsáveis sejam punidos de acordo com as leis vigentes.

A Unitfour, bureau de crédito responsável pelo sistema InTouch, afirma investir intensivamente em segurança da informação e garantiu que os cibercriminosos não possuem acesso ao seu banco de dados. “Fizemos testes nos sites apontados por você e comprovamos que não se trata do nosso produto e não existe nenhuma consulta apontando para nossos servidores”, comenta Wellington Galvão, sócio-diretor da empresa. “O que acontece é que, devido à força da nossa marca no mercado, esses criminosos se aproveitam disso para obter um volume maior de vendas em seus sites piratas”, finaliza.

Já a Boa Vista Serviços declarou que, caso confirmadas, as denúncias suscitam violação de contrato de prestação de serviços entre a companhia e empresas clientes, o que requer a adoção de medidas cabíveis e já previstas inclusive no próprio contrato. Em suma, a bureau de crédito descarta a possibilidade de invasão de sistemas, salientando que “todas as medidas de reforço e de segurança são adotadas visando a impedir acessos indevidos por meio de contorno das travas de segurança existentes”.

A marca ressalta ainda que o contrato explicita que as informações cadastrais de seu banco de dados devem ser usadas por empresas clientes “na consecução de suas atividades, bem como para subsidiar a concessão de crédito, a realização de venda a prazo, a realização de negócios ou de transações comerciais e empresariais que impliquem risco financeiro, sendo vedada a realização de consultas para outros fins que não os previstos ou vedados no ordenamento jurídico vigente”.

Também contatamos a Telefônica|Vivo, que informou desconhecer a prática de comercialização ou uso indevido de dados cadastrais de seus clientes. “A empresa possui controles de segurança nos acessos aos dados dos clientes, com processos definidos que monitoram e combatem as tentativas de violações de uso, mitigando os riscos de vazamento de informações”, explicou a marca através de um comunicado oficial.

A Procob afirma que não há e nunca houve vazamento de suas informações. “Como medida preventiva de acesso ao sistema, temos implantado, desde 2008, em todos os nossos clientes, um software de validação de IP, cujo intuito é garantir que os acessos sejam exclusivamente realizados pelo contratante dentro do seu ambiente de trabalho. Destacamos que o processo de homologação do software validador de IP é uma exigência contratual e executado por uma área de segurança e antifraude dentro da Procob”, explicou Alexandre Pszedimirski, gerente comercial da empresa.

A Polícia Federal e a Polícia Civil do Estado São Paulo também foram contatadas por nossa equipe, mas preferiram não se pronunciar sobre o caso.

Além dos logins: outros produtos vendidos no mercado negro

Infelizmente, o comércio obscuro de fraudes online não se satisfaz com o tráfico de banco de dados. Os mesmos grupos e criminosos que vendem logins pelo Facebook também trabalham com uma variedade incrível de itens ardis, incluindo listas de email e falsas páginas bancárias para a prática de phishing.

Também não é difícil encontrar quem comercialize os “kits Vida Nova”, constituídos por uma série de documentos falsos. Durante nossa investigação, o TecMundo encontrou ainda quem jurasse ter a capacidade de remover pontos na Carteira Nacional de Habilitação (CNH) de quem pagasse o suficiente.

__________

Os famosos "InfoCCs"

Nem todos os criminosos cibernéticos comercializam efetivamente os clones de cartões de crédito. Muitos utilizam banco de dados junto com técnicas de phising (usando páginas falsas disparadas para o email da vítima) para captar informações de determinado cartão de crédito e seu dono. Essas informações são comercializadas pelo nome de InfoCC.

__________

O único método adotado pelos criminosos para inibir a ação de investigadores é a autoajuda: há uma série de grupos onde tudo o que seus membros fazem é denunciar os lotters (como são conhecidos os criminosos que passam a perna em sua própria “tribo”) e policiais disfarçados como clientes em potencial.

O que diz o Código Penal a respeito de tudo isso

Para saber exatamente quais são os crimes envolvidos e penas aplicáveis para cada criminoso que participa do esquema, o TecMundo procurou o advogado Davi Gebara Neto, que nos explicou detalhadamente o que o Código Penal prevê em casos semelhantes. De acordo com o profissional, o funcionário público que utiliza os dados de forma indevida e oferece tais informações a terceiros está infligindo o art. 155 e responde ao crime de furto simples, podendo ser penalizado com multa e reclusão de um a quatro anos.

Já quem recebe tais dados e passa a comercializá-los para outros indivíduos (seja oferecendo as credenciais ou realizando consultas) enquadra-se como receptor, e, como previsto no art. 180, pode ser punido também com multa e um a quatro anos de prisão. Por fim, o cidadão que adquire uma informação sigilosa e a utiliza para benefício próprio – cometendo falsidade ideológica e praticando fraudes bancárias, por exemplo – é considerado um estelionatário pelo art. 171 e poderá ser preso pelo período de um a cinco anos, além de pagar multa.

__________

A lei é clara

- Capítulo VII, art. 155, Furto – Subtrair, para si ou para outrem, coisa alheia móvel.

- Capítulo VII, art. 180, Receptação – Adquirir, receber, transportar, conduzir ou ocultar, em proveito próprio ou alheio, coisa que sabe ser produto de crime, ou influir para que terceiro, de boa-fé, a adquira, receba ou oculte.

- Capítulo VI, art. 171, Estelionato – Obter, para si ou para outrem, vantagem ilícita, em prejuízo alheio, induzindo ou mantendo alguém em erro, mediante artifício, ardil, ou qualquer outro meio fraudulento.

__________

Davi ressalta que a lei ainda não prevê punição para quem simplesmente expõe tais dados na internet, pois “essa questão ainda está sendo discutida”. Além disso, o cibercriminoso que obtém por si mesmo o acesso não autorizado a um banco de dados como o CADSUS também responde por furto, pois o ato de quebrar o sistema de segurança seria o crime meio, absolvido em prol do julgamento do crime fim (no caso, o roubo dos dados em si).

Estaria o Brasil vivendo uma crise de segurança cibernética?

É interessante observar que, mediante os fatos e depoimentos reunidos ao longo desta reportagem, a maior parte das falhas de segurança – tanto de órgãos públicos quanto de privados – que botam em xeque a integridade do cidadão brasileiro parecem ser oriundas de engenharia social, e não necessariamente de aspectos técnicos relacionados à proteção empregada nesses databases. Corrupção de funcionários e quebra de contratos são os meios mais cabíveis pelos quais as informações sigilosas estão vazando para mãos não autorizadas.

Além disso, a legislação nacional ainda não está evoluída o suficiente para tratar com propriedade casos tão graves de cibercrimes: essas novas tecnologias ainda são muito novas para o cenário jurídico brasileiro, e, ainda que seja razoavelmente fácil rastrear vários desses meliantes cibernéticos, eles continuam impunes graças ao pouco caso que as autoridades competentes fazem frente aos delitos virtuais.

Existe todo um submundo da delinquência eletrônica, uma comunidade espalhada por todos os cantos do país, que se ajuda e se completa com um único objetivo em comum: cometer fraudes e causar danos a terceiros. Quem adquire informações de um cartão de crédito também precisa, naturalmente, de um banco de dados para conseguir o máximo de detalhes possível da vítima; da mesma forma, quem pratica o golpe do falso sequestro necessita de uma conta-laranja (ou lara, como são chamadas) para receber o pagamento pelo resgate.

Sendo assim, o problema vai muito além da simples existência de coletivos hacker que praticam o tal do exposed. Estes, ainda que comercializem consultas e causem perturbações à sociedade, não representam um perigo tão grande quanto as quadrilhas organizadas e especializadas no comércio de informações. A facilidade de se acessar bancos de dados é um gravíssimo problema de segurança pública que deve ser investigado a fundo pelas polícias federal e civil. Até que esse mercado negro seja efetivamente sufocado, ninguém está a salvo de ter seus dados sigilosos liberados para qualquer indivíduo mal-intencionado que possua R$ 100 no bolso.

![Imagem de: Diretor de Tony Hawk's Pro Skater 3+4 fala sobre Rayssa Leal no jogo: 'Foi uma escolha unânime' [Exclusivo]](https://tm.ibxk.com.br/2025/04/07/07195334075015.jpg?ims=140x88)

![Imagem de: [Exclusivo] LG lança no Brasil monitores UltraGear OLED de até 480 Hz e 4K](https://tm.ibxk.com.br/2025/04/15/15211322803027.jpg?ims=288x165)