Um novo malware descoberto pela equipe do Ara Labs invade o seu computador de uma forma curiosa: ele utiliza roteadores para se espalhar e, uma vez instalado, envia publicidades indesejadas de forma extrema às páginas visitadas pelas vítimas durante a navegação.

Os criminosos utilizam configurações sequestradas do número de DNS dos roteadores, uma técnica conhecida desde 2013. Em seguida, eles substituem as palavras-chave do Google Analytics por pornografia e publicidade de games e serviços.

O problema estaria na configuração dos próprios eletrônicos, que utilizam automaticamente o mesmo DNS fornecido pelo roteador — que não faz ideia de que houve o sequestro, claro. Ou seja, você estará conectado a um servidor falso sem qualquer pista de que isso aconteceu e toda a sua navegação vai passar por esse código, que faz a ponte entre o PC e os domínios a serem visitados.

Aplicando o golpe

A invasão do adware nos navegadores acontece por meio de uma falha no Javascript. No processo, a vítima visita um site e, em vez de carregar os códigos do Analytics tradicional, ativa uma página falsa da ferramenta, injetando a publicidade na página aberta. Ressaltamos que essa não é uma falha no serviço da Google: ele foi escolhido como "arma" somente por ser bastante popular.

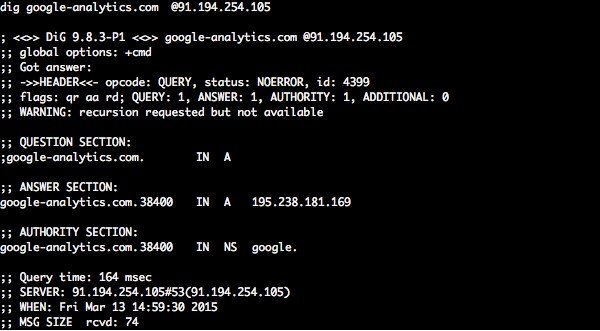

No golpe, o DNS primário é alterado para 91.194.254.105, enquanto o DNS secundário é o mesmo da Google (8.8.8.8). Já o IP do Analytics falso é 195.238.181.169, nada relacionado com a Google.

A publicidade injetada pode variar bastante: pode ser um banner no topo da tela, uma animação no canto da janela ou até múltiplos popups. Como medidas de segurança, o Ara Labs recomenda que todos mantenham os roteadores com as mais recentes atualizações de firmwares, além de trocar as configurações padrões do aparelho, se possível — ou se você suspeita que ele tenha sido sequestrado.

Fontes

Categorias