No final de 2016, a Kaspersky Lab encontrou uma nova variante de um ransomware desenvolvido por um grupo de criminosos brasileiros, o Trojan-Ransom.Win32.Xpan, que tem sido usado em ataques contra empresas e hospitais, cifrando arquivos por meio da extensão “.___xratteamLucked”. Embora o grosso dos ataques do tipo tenha sido resolvido, ainda é comum que algumas das versões da família XPan afetem usuários – principalmente no Brasil.

Segundo a empresa de segurança, os criminosos estão instalando manualmente o ransomware e criptografando todos os arquivos que podem ser encontrados no sistema através de conexões RDP (protocolo de desktop remoto) desprotegidas ou com brechas facilmente acessíveis para os invasores.

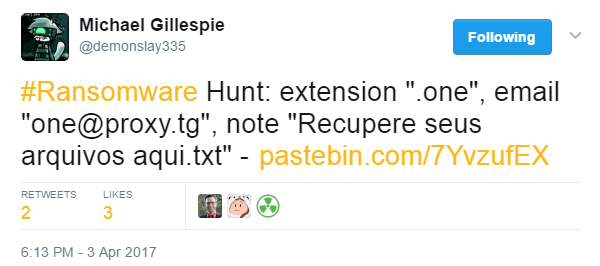

Tweet detalhando o funcionamento do malware

Tweet detalhando o funcionamento do malware

BR até a alma

Vale notar que essa variante XPan não é necessariamente nova no ecossistema de malwares, mas como os cibercriminosos continuam infectando as vítimas, isso faz com que os pesquisadores de segurança acabem buscando amostras relacionadas ao crescente número de incidentes. Essa amostra pode ser considerada como o "pai" de outras variantes do ransomware e forneceu uma quantidade considerável de indicadores dentro do código-fonte para descrever suas origens.

Ao que parece, o autor do ransomware foi bem ousado e até deixou uma mensagem para a Kaspersky Lab em diversas das versões do malware. “Os cibercriminosos brasileiros já se deram conta de que ataques de ransomware podem ser tão lucrativos quanto os que usam trojans bancários. Temos visto muitas novas famílias de ransomware sendo criadas por aqui – é uma tendência sem volta”, afirma Fabio Assolini, analista sênior de segurança da Kaspersky no Brasil.

Embora muitas palavras em português estejam presentes na análise inicial, houve algumas que chamaram atenção dos analistas da empresa de segurança. A primeira frase, "eusoudejesus”, é usada como parâmetro de linha de comando para a criação de um arquivo executável. A segunda é uma referência indireta a uma celebridade querida por muitos “baixinhos” brasileiros e a PCs com poder de processamento limitado: "Computador da Xuxa". "Muito bichado" também faz parte do pacote e indica o impacto do malware na sua máquina.

Iguais, mas diferentes

Após uma inspeção mais detalhada, foi descoberto que essa variante é quase idêntica a outra versão do Xpan que costumava ser distribuída em novembro de 2016 e também usou a extensão ".__ AiraCropEncrypted!". Cada pedaço do código executável permanece o mesmo, o que é bastante surpreendente, porque desde aquela época existiam várias versões mais recentes deste malware com um algoritmo de criptografia atualizado. Ambas as amostras têm o mesmo timestamp – que data 31 de outubro de 2016.

A única diferença entre os dois é o bloco de configuração que contém as seguintes informações:

- Lista de extensões de arquivos alvo

- Notas de resgate

- Comandos para executar antes e depois da criptografia

- A chave RSA pública dos criminosos

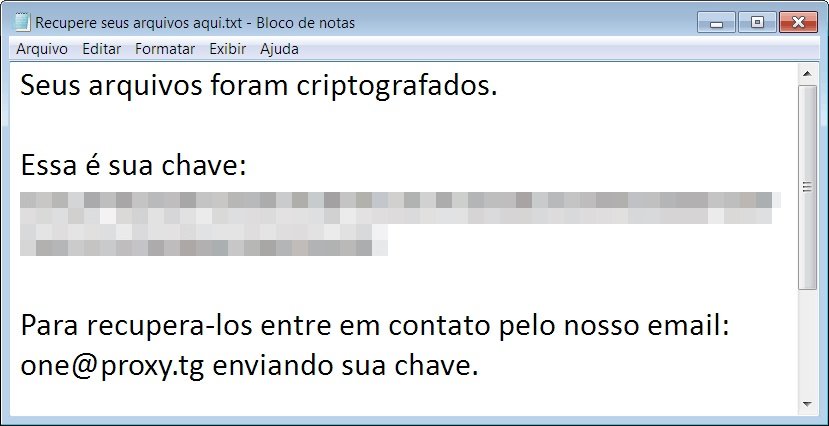

Os criminosos pedem 0,3 bitcoin pela chave de recuperação dos dados

Apesar disso, algoritmo de criptografia de arquivos também permanece o mesmo, utilizando uma sequência aleatória de 255 bytes para sequestrar cada um dos arquivos do computador alvo. De acordo com uma das vítimas que contatou a Kaspersky Lab, os criminosos estavam pedindo 0,3 bitcoin para fornecer a chave de recuperação dos dados, usando a mesma abordagem de sempre: o usuário envia uma mensagem para um email com o seu ID exclusivo e espera pacientemente por mais instruções.

Arquivo de texto traz instruções para resgate de dados

Arquivo de texto traz instruções para resgate de dados

Segundo a companhia russa, as vítimas até agora são pequenas e médias empresas brasileiras, indo de uma clínica de dentista até uma autoescola – mostrando que o ransomware não faz distinções na hora do ataque. “Enquanto houver vítimas, é preciso auxiliá-los e fornecer ferramentas de descriptografia sempre que possível, não importa a família do ransomware ou quando ele foi criado”, explica a Kaspersky em comunicado, afirmando já ter ajudado gratuitamente diversas vítimas – orientadas a não pagar o “resgate”.

--

E se o TecMundo fizesse eventos presenciais para discutir os temas mais interessantes relacionados a tecnologia? Cadastre-se no TecSpot e saiba tudo em primeira mão!

Fontes

Categorias

)

)

)