Uma nova técnica hacker foi detectada por especialistas em segurança virtual da Doctor Web, empresa de antivírus da Rússia. Desta vez, o alvo é a Google Play Store: um trojan é plantado em mais de 60 jogos e compromete dados pessoais dos usuários enquanto eles estão jogando.

O código malicioso fica escondido dentro de imagens de jogos para Android. Eles são “mascarados” para que não exista nenhuma diferença aos olhos do jogador. Batizado de Android.Xiny.19.origin, o novo malware do sistema operacional mobile da Google atua como um trojan executando um código malicioso logo após os apps terem sido baixados num dispositivo.

Tecnologia, negócios e comportamento sob um olhar crítico.

Assine já o The BRIEF, a newsletter diária que te deixa por dentro de tudo

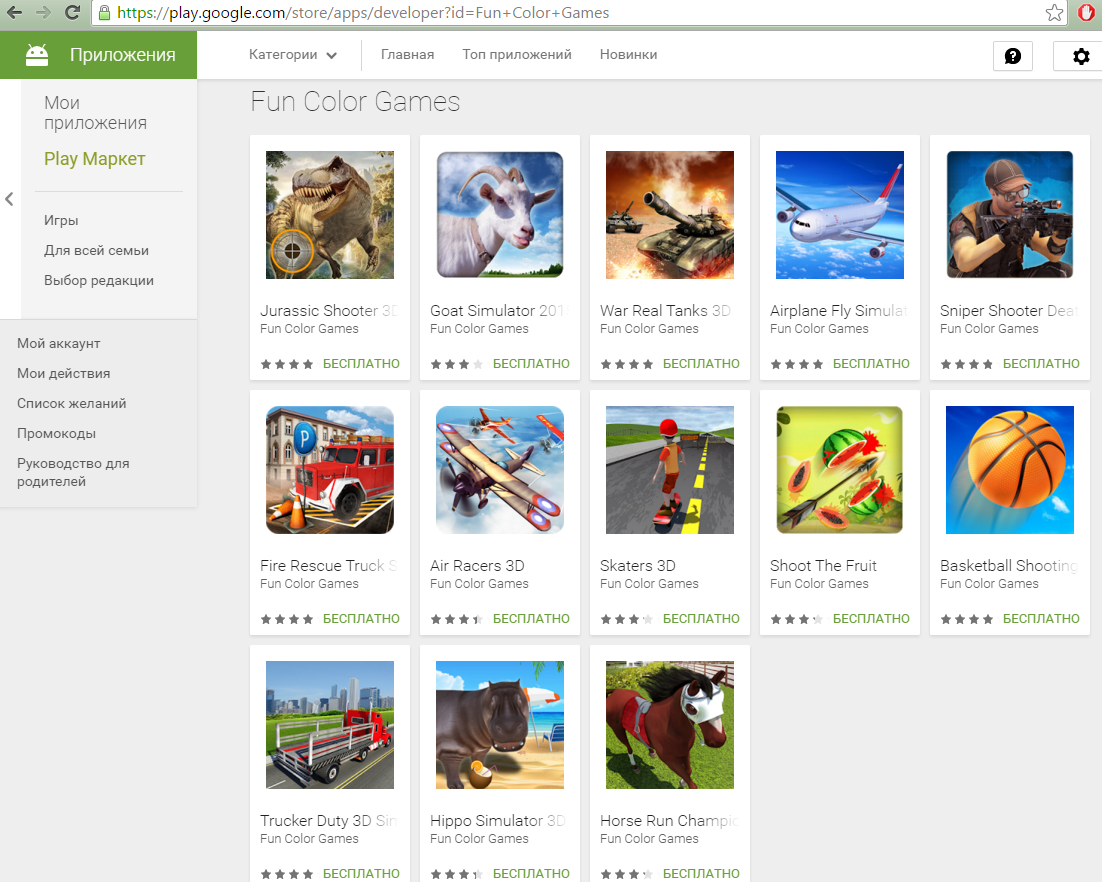

De acordo com os pesquisadores, o trojan é concebido para “baixar, instalar e executar programas ao receber um comando” dos hackers. Incorporado em mais de 60 jogos funcionais, os apps infectados são distribuídos via Google Play sob o nome de mais de 30 desenvolvedoras.

O problema é que um usuário comum não consegue ter qualquer suspeita dos aplicativos infectados, até porque eles funcionam perfeitamente, como qualquer outro, exceto pelo fato de que, bem, esses apps coletam dados e instalam mais malwares enquanto a vítima está ocupada jogando games.

Dados que são coletados

De acordo com os especialistas da empresa russa, os seguintes dados são coletados enquanto alguém joga um app infectado:

- Identificador IMEI do celular e endereço MAC

- Versão e idioma em uso do sistema operacional

- Nome da operadora da rede mobile

- Informações sobre acessibilidade de um cartão de memória

- Nome do aplicativo em que o trojan está incorporado

- Detalhes sobre a aplicação no diretório do sistema

Vale destacar, ainda, que a maior ameaça desse malware de Android não é apenas o acesso a dados do usuário e do dispositivo; há outros perigos que o item malicioso traz. A Doctor Web explica que o Android.Xiny.19.origin tem a capacidade de “baixar e dinamicamente executar arquivos apk arbitrários ao comando dos cibercriminosos”.

A técnica: esteganografia

Para mascarar o código malicioso, os invasores o esconderam em imagens especiais criadas a partir de uma técnica chamada esteganografia, algo que torna a detecção muito difícil. Com isso, o malware pode agir em atividades como baixar, instalar e deletar apps sem o conhecimento do usuário quando o “acesso root estiver disponível”.

Fique atento e veja o que você pode fazer

Conforme mencionado em mais de uma ocasião nesta matéria, não há como saber se um app, desses mais de 60 da Play Store, é confiável ou não. Uma medida simples que você pode fazer é a seguinte: desabilite a instalação de apps classificados como fontes desconhecidas.

A Google trouxe, alguns anos atrás, um detector automatizado chamado Bouncer, responsável por identificar malwares escondidos dentro de jogos e de outros apps. É possível burlar esse detector, mas a maioria dos casos de malwares para Android agora é distribuída através de lojas de apps terceirizadas.

Esses russos manjam mesmo desse assunto, não é mesmo? Enfim, melhor prevenir do que remediar.

Mais de 60 jogos na Google Play Store estão infectados com trojan: cuidado! Discuta o assunto no Fórum do TecMundo.

Fontes

Categorias