Se você já voou com a companhia aérea Avianca e utilizou seu site oficial através de uma rede não segura (como pontos de WiFi gratuitos em aeroportos), saiba que suas informações pessoais estiveram disponíveis para qualquer criminoso cibernético interessado em roubá-las. Afinal, até a manhã desta sexta-feira (21), as páginas de login e cadastro na plataforma da empresa não eram equipadas com HTTPS — ou seja, não continham criptografia.

Sendo uma das formas mais básicas e importantes de proteger dados digitais, o HTTPS (sigla para Hypertext Transfer Protocol Secure) é um protocolo de comunicação que protege toda a transferência de informações entre você e o servidor que hospeda determinado site. Trata-se de uma tecnologia importante sobretudo para garantir a segurança do internauta quando ele preenche um formulário sensível, que requisite CPF, RG, data de nascimento etc.

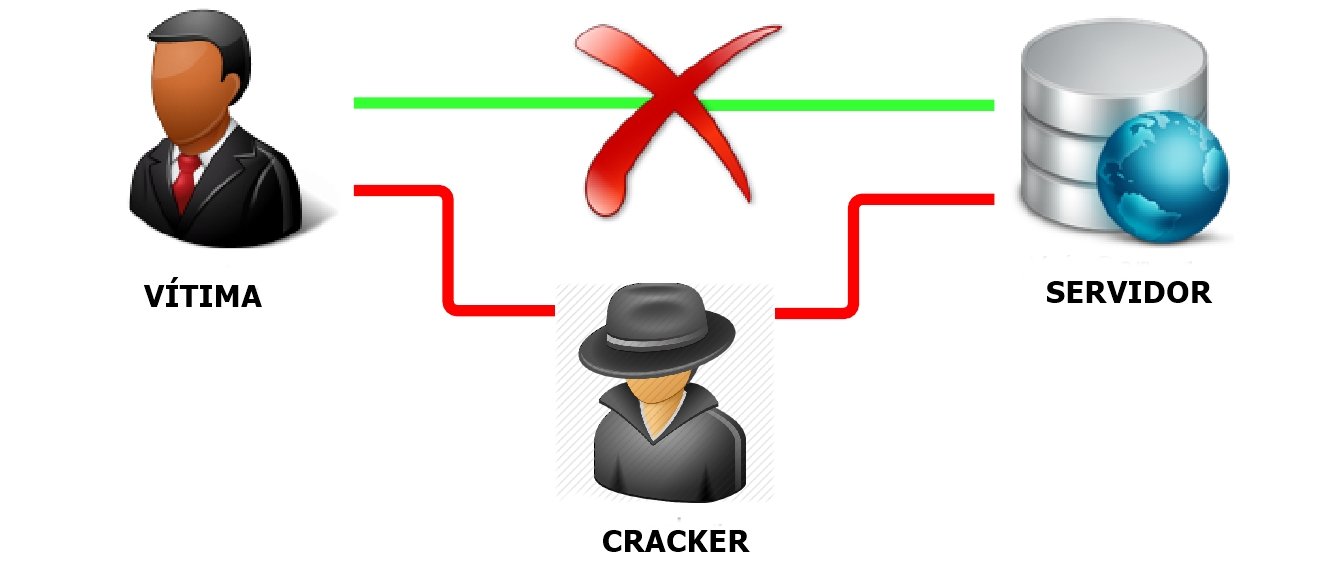

Caso você informe esse tipo de coisa em uma conexão não criptografada (ou seja, em uma página com HTTP convencional) em uma rede com outros computadores, qualquer indivíduo mal-intencionado pode visualizar o que você está acessando, injetar códigos maliciosos no site desprotegido, e, com isso, roubar os dados cadastrais que ali foram escritos. Esse tipo de ataque é formalmente conhecido como man-in-the-middle.

Sem HTTPS, clientes poderiam ser vítimas de ataques man-in-the-middle

Sem HTTPS, clientes poderiam ser vítimas de ataques man-in-the-middle

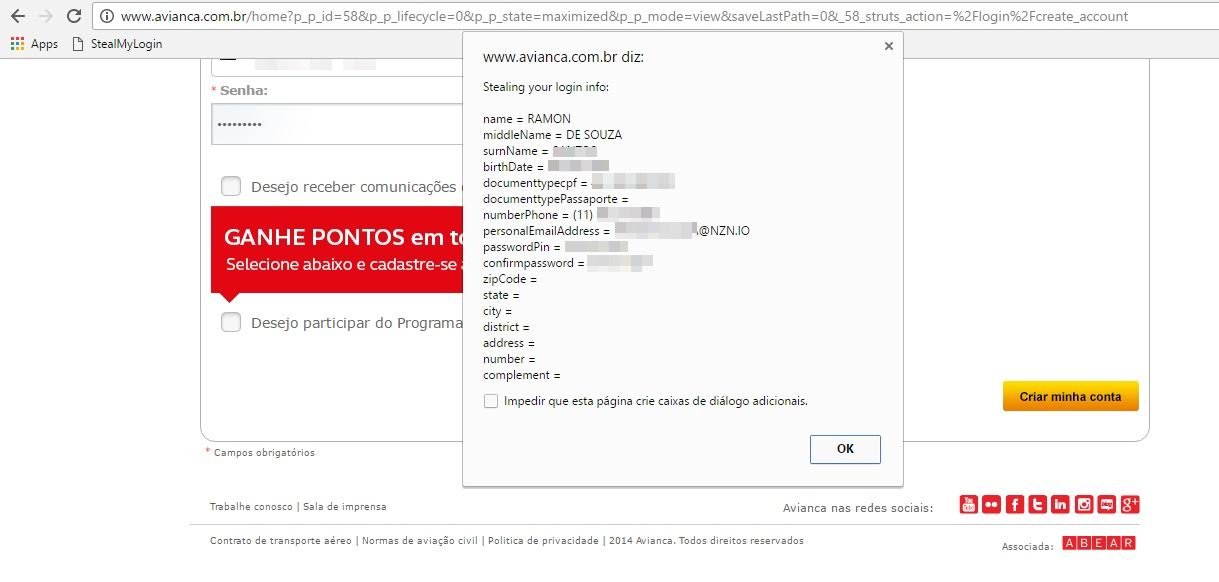

Simulação de um ataque

Não é preciso dizer que é um tanto perigoso ter suas credenciais roubadas, especialmente quando estamos falando do site oficial de uma companhia aérea. Para simular como tal vulnerabilidade poderia afetar um cliente da Avianca, utilizamos uma pequena extensão de navegador conhecida como StealMyLogin.

Uma vez ativada, ela injeta um código JavaScript na página desprotegida e tenta extrair o máximo de dados possíveis de um formulário, apresentando os resultados do roubo em uma janela popup. Como você pode ver na imagem abaixo, o plugin conseguiu extrair nome completo, data de nascimento, CPF, telefone, endereço de email e senha da “vítima” — informações que são de grande valia para um criminoso cibernético.

Sem proteção, usuários do site poderiam sofrer com ataques man-in-the-middle

Sem proteção, usuários do site poderiam sofrer com ataques man-in-the-middle

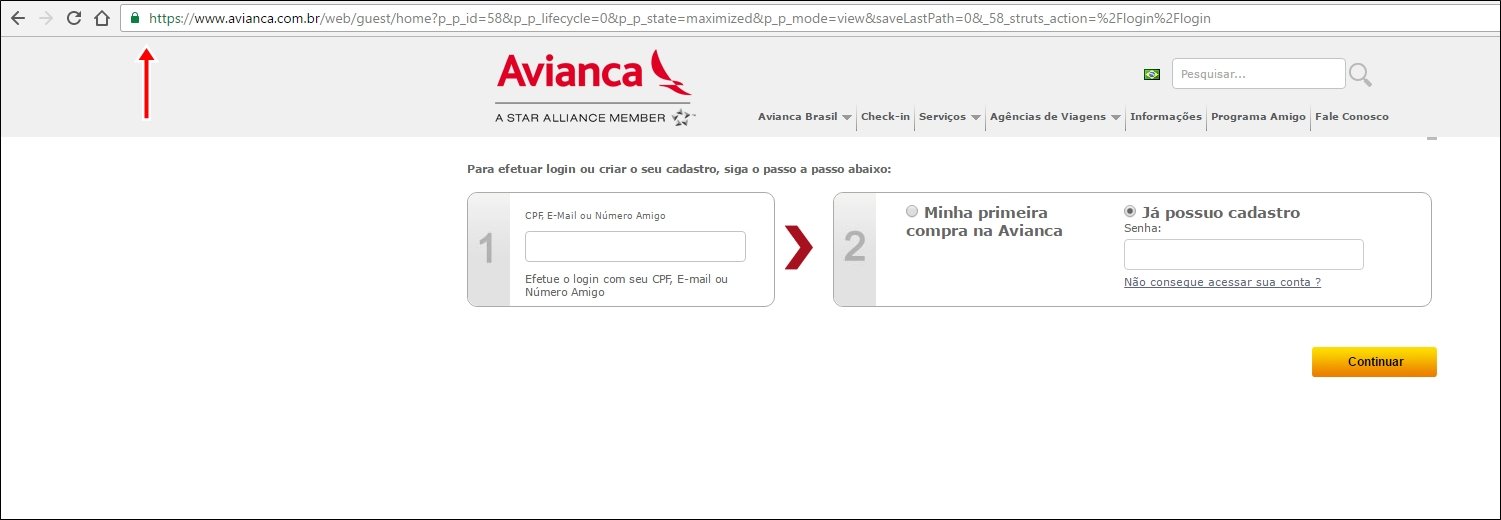

O TecMundo resolveu investigar o assunto após receber uma denúncia de um leitor, que entrou em contato conosco através do canal específico para alertas de vulnerabilidades. Felizmente, poucos dias após ser alertada por nossa equipe, a companhia aérea consertou a brecha e aplicou o protocolo HTTPS nas páginas de login e cadastro. “Agradecemos por nos trazer o assunto. Temos uma equipe trabalhando permanentemente na prevenção contra possíveis ameaças. As questões que pontuou já foram resolvidas”, afirmou a marca.

O site agora possui HTTPS nas páginas de login e de cadastro

O site agora possui HTTPS nas páginas de login e de cadastro

Outras companhias aéreas

Vale observar que, durante nossas investigações, percebemos que o site oficial da companhia Azul também possui páginas sem HTTPS e dispõem de formulários de login e de cadastro. Porém, conversando com a equipe do TecMundo por telefone, Jefferson Santana, diretor de TI da empresa, afirmou que o envio dos dados digitados no site são transmitidos de forma criptografada, tornando impossível a prática de ataques do tipo man-in-the-middle.

Mas é importante observar que, tal como comentado pelo especialista Cassius Puodzius, da ESET, nesta matéria sobre brechas cibernéticas, o uso de “HTTPS oculto” dificulta a inspeção por parte do próprio usuário. Além disso, como a página verdadeira não possui tal protocolo para confirmar sua própria autenticidade, criminosos têm maior facilidade para criar um site falso e praticar o famoso phishing.

Categorias