Nos últimos dias, todos têm acompanhado os ataques hackers que ocorreram nos servidores da PSN e de tantos outros serviços ao redor do mundo. O ataque do tipo DDoS foi assumido pelo grupo Lizard Squad e vitimou não só a Sony, como também o Xbox Live, Twitch, League of Legends e Battle.net.

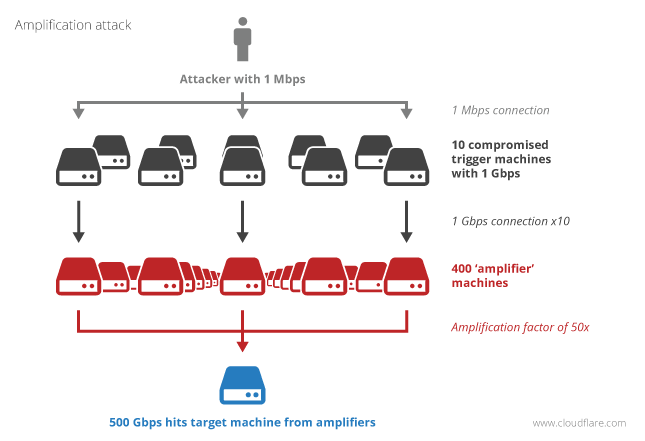

No TecMundo, não faltam matérias que explicam e exemplificam como o ataque distribuído por negação de serviço funciona. Porém, é importante notar que o fatídico acontecimento utilizou uma técnica relativamente recente para conseguir alcançar os resultados que todos nós presenciamos.

O ataque ocorrido nos servidores da Sony utilizou o NTP, ou Network Time Protocol. Os servidores que atendem esse protocolo são simplesmente sistemas que mantém um registro do horário e o informa a um grupo de clientes quando requisitado. No Windows, se você deixa o relógio para atualizar automaticamente, o que o sistema faz, na realidade, é consultar servidores NTP de tempos em tempos para verificar se a máquina está configurada com o horário correto.

O ataque realizado a PSN tirou vantagem da necessidade de esses servidores estarem conectados a uma grande quantidade de máquinas. É como se todas elas tivessem perguntado “Que horas são?” ao mesmo tempo para o mesmo servidor.

Segunda dados do site Kotaku, as requisições feitas a PSN ultrapassaram a marca de 263,35 gigabits por segundo. Esse tipo de ataque é difícil de ser evitado porque os pedidos das máquinas são legítimos aos olhos do servidor que o recebe, uma vez manter os horários corretamente configurados é essencial para o funcionamento de toda a infraestrutura da internet.

Apesar disso, o ataque aos servidores da Sony não chegou perto dos 400 gigabits por segundo registrado no começo do ano e categorizado como o maior ataque DDoS já realizado. No entanto, o acontecimento ainda causou bastante estrago, sem mencionar a preocupação levantada em relação a segurança desse serviço (e de muitos outros) utilizamos todos os dias.

Via BJ

Fontes

Categorias