O ransomware WannaCrypt, também conhecido como WannaCry, assolou o mundo na sexta-feira (12). Foi noticiado que o especialista de segurança Marcus Hutchins (@malwaretech), ao comprar um domínio na internet, interrompeu as atividades do malware. Contudo, o ransomware apenas desacelerou o número de novas infecções e continua atingindo novas máquinas. Além disso, uma segunda versão do WannaCry está dobrando a esquina.

O WannaCry 2.0 já está rodando e procurando novas máquinas para infectar

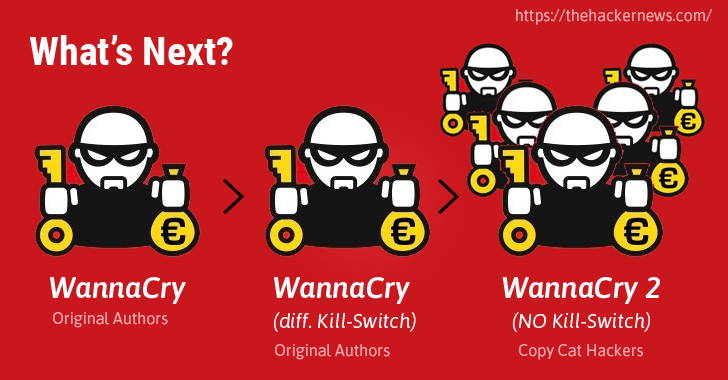

Caso você não saiba, o jovem Hutchins comprou um domínio ligado ao WannaCry e ativou um "Kill Switch". Acreditava-se que isso tinha interrompido as atividades do ransomware. Contudo, algumas horas após a propagação dessa informação, diversos especialistas de segurança já encontraram novas amostras do WannaCry, com domínios diferentes e sem qualquer função "Kill Switch".

A melhor maneira para se proteger do ransomware, até o momento, é atualizar com urgência o seu sistema operacional — principalmente se ele for um Windows XP ou Server 2003. A atualização é feita de maneira gratuita via Windows Update, e a Microsoft já liberou patches de segurança para blindar computadores.

WannaCry

WannaCry

WannaCry 2.0

Ainda não se sabe quem está por trás do ransomware WannaCrypt. Mesmo assim, o pesquisador de segurança Matthieu Suiche confirmou a existência de uma nova variante do malware que funciona em um domínio diferente. Para tentar desacelerar a variante, Suiche também registrou o domínio, como o jovem Hutchins — este é domínio: "hxxp://ifferfsodp9ifjaposdfjhgosurijfaewrwergwea[.]com/".

Hoje, ainda há maneiras de ser infectado pelo ransomware original. Como? Caso você receba o arquivo via phishing no email, por um torrent malicioso ou outros vetores, como um protocolo SMB.

Atualize o seu computador, aumente as suas defesas, execute um antivírus decente e — pelo amor de Deus — tenha um backup seguro

Costin Raiu, diretor de pesquisa global do Kaspersky Labs, comentou que a própria equipe de pesquisadores encontrou novas versões do WannaCry prontas para sequestrar novas máquinas: "Eu posso confirmar que encontramos versões sem os domínios Kill Switch", alertou Raiu ao The Hackers News.

Acredita-se que o WannaCry 2.0 não foi criado pelos cibercriminosos originais, mas sim por hackers black hat que aproveitaram o exploit e desenvolveram novas maneiras de infectar computadores. Além disso, é esperado que o ransomware atualizado ainda infecte milhares de máquinas — até o momento, mais de 237 mil foram sequestradas em mais de 100 países.

Com as novas ameaças por aí e praticamente certas, o especialista em cibersegurança Graham Cluley comentou que a mensagem, agora, é bem simples: "Atualize o seu computador, aumente as suas defesas, execute um antivírus decente e — pelo amor de Deus — tenha um backup seguro".

Fontes

Categorias