Cientistas da Kaspersky Lab têm uma boa e uma má notícia para você. A boa? Criminosos estão cada vez menos focados em atacar usuários individuais com ameaças do tipo ransomware. A má? Eles simplesmente mudaram os alvos: agora preferem invadir empresas inteiras e seus servidores.

A equipe identificou ao menos oito grupos envolvidos no desenvolvimento e na distribuição de ransomware de criptografia que atingiam organizações financeiras ao redor do mundo. Os criminosos incluem os responsáveis pelo PetrWrap, o grupo Mamba e outras seis equipes não identificadas, mas que fizeram quase ao mesmo tempo a mudança de alvos.

Ao todo, as demandas de pagamento somaram mais de R$ 1,5 milhão.

Por que mudar para corporação?

"Os criminosos consideram ataques de ransomware dirigidos contra empresas potencialmente mais rentáveis do que ataques de massa contra usuários privados", explica a Kaspersky. Além disso, um rasomware corporativo pode parar os processos de negócios por horas ou mesmo dias — e esses problemas deixam as companhias mais suscetíveis a fazerem o pagamento do resgate para liberar os dados.

O funcionamento do ransomware é basicamente o mesmo: servidores vulneráveis ou phishing via email infectam máquinas e identificam os dados que valem a pena receber a criptografia. Os pagamentos exigidos são todos em bitcoin para evitar rastreamentos.

Táticas variadas

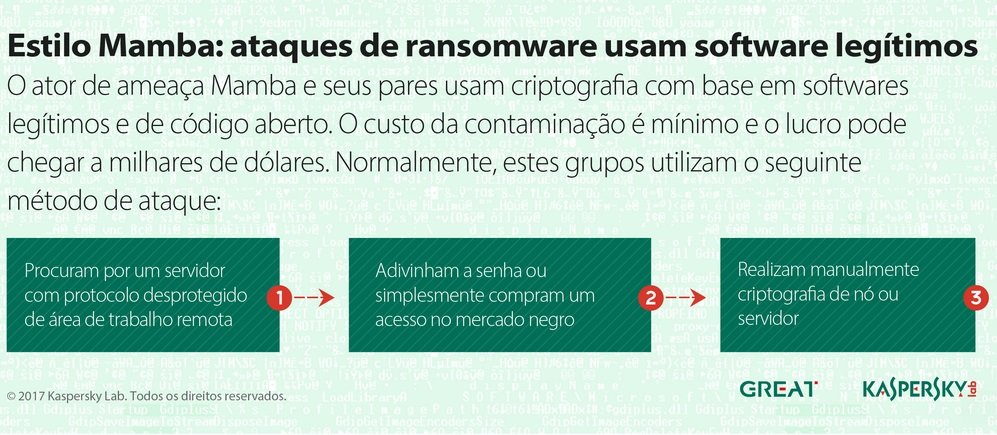

O grupo Mamba usa seu próprio malware de criptografia, baseado no software de código aberto DiskCryptor e um utilitário legal para o controle remoto do Windows. Ele é menos suspeito e mais difícil de ser identificado por equipes de segurança e companhias como a Kaspersky.

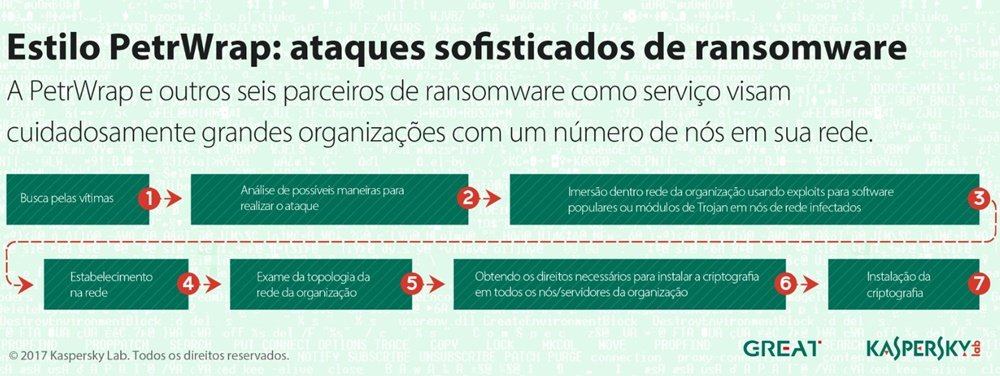

Já o PetrWrap foca em grandes empresas com um grande número de nós de rede. Esse golpe é mais cuidadoso, complexo e prolongado — alguns casos analisados duraram até seis meses.

Fontes