Noticiamos aqui que a CD Projekt RED, desenvolvedora de Cyberpunk 2077, recebeu uma ameaça e pode ter sido hackeada. Agora, um grupo que afirma ter roubado dados da empresa anunciou que conseguiu realizar a venda do código-fonte do RPG recém-lançado, do jogo de cartas Gwent e também de uma vesão deThe Witcher III ainda não lançada.

A informação foi apurada pelo KELA, grupo especializado em cibersegurança e que monitora atividades ilegais de hackers na dark web. Os dados teriam sido colocados em leilão e encontrado um comprador disposto a pagar US$ 7 milhões. De acordo com os rumores, um dos acordos da venda garantia que os dados não seriam vendidos para mais ninguém após compra. A CD Projekt RED diz manter seu posicionamento público de não comprar arquivos possivelmente roubados.

Para provar a veracidade do golpe, alguns arquivos que seriam de Gwent chegaram a ser compartilhados no fórum "Exploit", mas ainda não há confirmação de que a compra aconteceu e nem de que estes arquivos sejam originais. O tweet abaixo mostra a postagem dos vendedores explicando que acharam um comprador e a condição mencionada acima.

Just in: #CDProjektRed AUCTION IS CLOSED. #Hackers auctioned off stolen source code for the #RedEngine and #CDPR game releases, and have just announced that a satisfying offer from outside the forum was received, with the condition of no further distribution or selling. pic.twitter.com/4Z2zoZlkV6

— KELA (@Intel_by_KELA) February 11, 2021

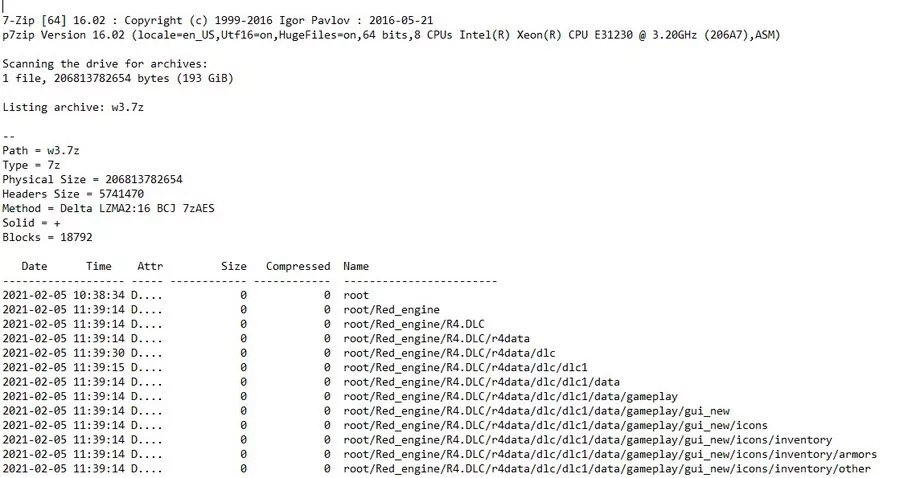

O grupo especializado KELA afirmou ao The Verge que há razões suficientes para acreditarmos que este leilão realizado era real. Além da prévia dos dados, era necessário fazer um depósito sinal para participar da venda, uma tática dos cibercriminosos para ter alguma garantia de que há interesse real na compra. Este mesmo grupo conseguiu acessar os arquivos de prévia e disponibilizou prints, concluindo que os arquivos provavelmente são originais. O leilão começou com aposta mínima de U$ 1 milhão.

Print do suposto código fonte disponibilizado pelo KELA, grupo especializado em cibersegurança (Fonte: KELA/Reprodução)Fonte: KELA

Print do suposto código fonte disponibilizado pelo KELA, grupo especializado em cibersegurança (Fonte: KELA/Reprodução)Fonte: KELA

Categorias