Tido como bastante seguro em comparação com o produto da Microsoft, o sistema operacional da Apple para desktops e notebooks anda sofrendo com uma nova leva de malwares. Quer dizer, essas técnicas de invasão não são exatamente novas, já que se baseiam em softwares maliciosos conhecidos da turma do Windows há quase uma década: macros do Word e atualizações falsas do Flash Player.

Uma pesquisa divulgada nesta semana indicou que os usuários do macOS andam se tornando alvos de técnicas clássicas de phishing, o que mostra que a plataforma está alguns anos atrasada quando o assunto são invasões e roubos de dados – o que, pensando bem, é uma boa notícia para os adeptos das soluções da Maçã.

Tecnologia, negócios e comportamento sob um olhar crítico.

Assine já o The BRIEF, a newsletter diária que te deixa por dentro de tudo

Confiar em macros geralmente é cilada, amigos

Confiar em macros geralmente é cilada, amigos

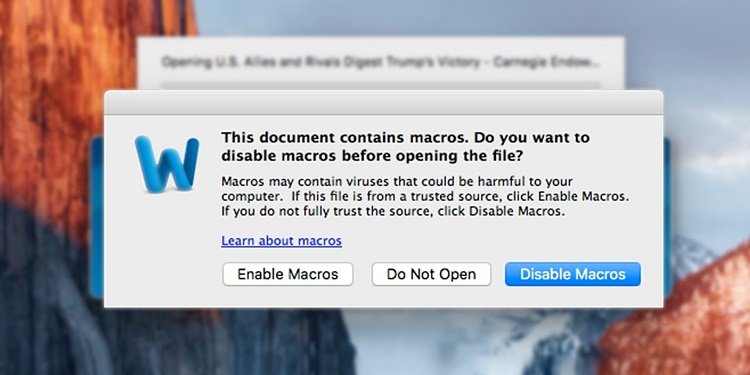

O primeiro dos malwares, por exemplo, exige que o cliente baixe um documento de texto suspeito, abra-o no Word e ignore completamente o aviso de que é perigoso executar macros de arquivos de origem desconhecida. Se a pessoa em questão fizer pouco caso do alerta e der o aval para essa ação, a macro acessa um endereço remoto e executa um trojan que passa a registrar, entre outras coisas, seu teclado, a câmera do laptop e o seu histórico de navegação.

Só atualize o plugin pela ferramenta de update do programa

Só atualize o plugin pela ferramenta de update do programa

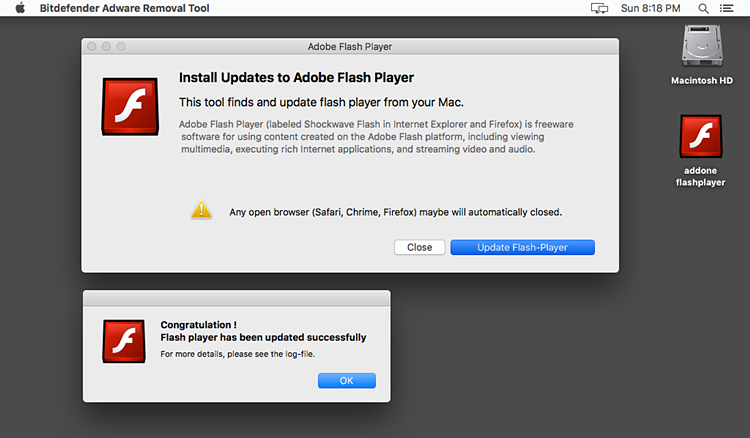

A segunda tática envolve fazer com que o internauta, durante as suas andanças pela internet, acabe clicando em um link ou banner fingindo ser um comunicado de atualização do produto da Adobe. Após o download do suposto arquivo de update do plugin e sua instalação, o software ganha acesso ao Keychain e começa a capturar nomes de usuário e senhas antes de transmiti-los para um servidor na web.

Os invasores só precisam que uma pequena porcentagem dos alvos caia na armadilha

Ok, parece algo muito bobo, ultrapassado e que faria pouquíssima gente cair nessa armadilha, certo? No entanto, não podemos nos esquecer que, como essas iscas ficam pulverizadas pela internet e podem chegar a milhões de pessoas, os invasores só precisam que uma pequena porcentagem dos alvos realize os passos necessários para a instalação dos trojans para que o esforço tenha valido a pena.

Fontes

Categorias

![Imagem de: Home office: 53 vagas para trabalho remoto internacional [22/11]](https://tm.ibxk.com.br/2024/11/21/21114602478288.jpg?ims=288x165)